DDoS攻击解决方法有哪些?清洗、防护、限流一次说清楚

全面了解DDoS攻击解决方法,深入讲解限流、防护、流量清洗的原理与适用场景,帮助网站和服务器在遭遇DDoS攻击时快速恢复与长期防御。

写在前面的话:

我做网络安全和DDoS防护已经十几年了,说实话,大多数人第一次认真研究DDoS,不是因为感兴趣,而是因为——网站突然打不开了。

这篇文章,我不打算从概念开始吓人,而是站在一个真实被打过、处理过、收过烂摊子的工程师角度,告诉你:

DDoS攻击来了,普通人到底该怎么办。

一、先别慌:现在的DDoS攻击,早就不是“黑客炫技”

很多人对DDoS还有一个误解:

“是不是有人用电脑疯狂访问我?”

如果你还停留在这个认知层面,那只能说明一件事:现在的攻击规模,已经远远超过个人理解范围了。

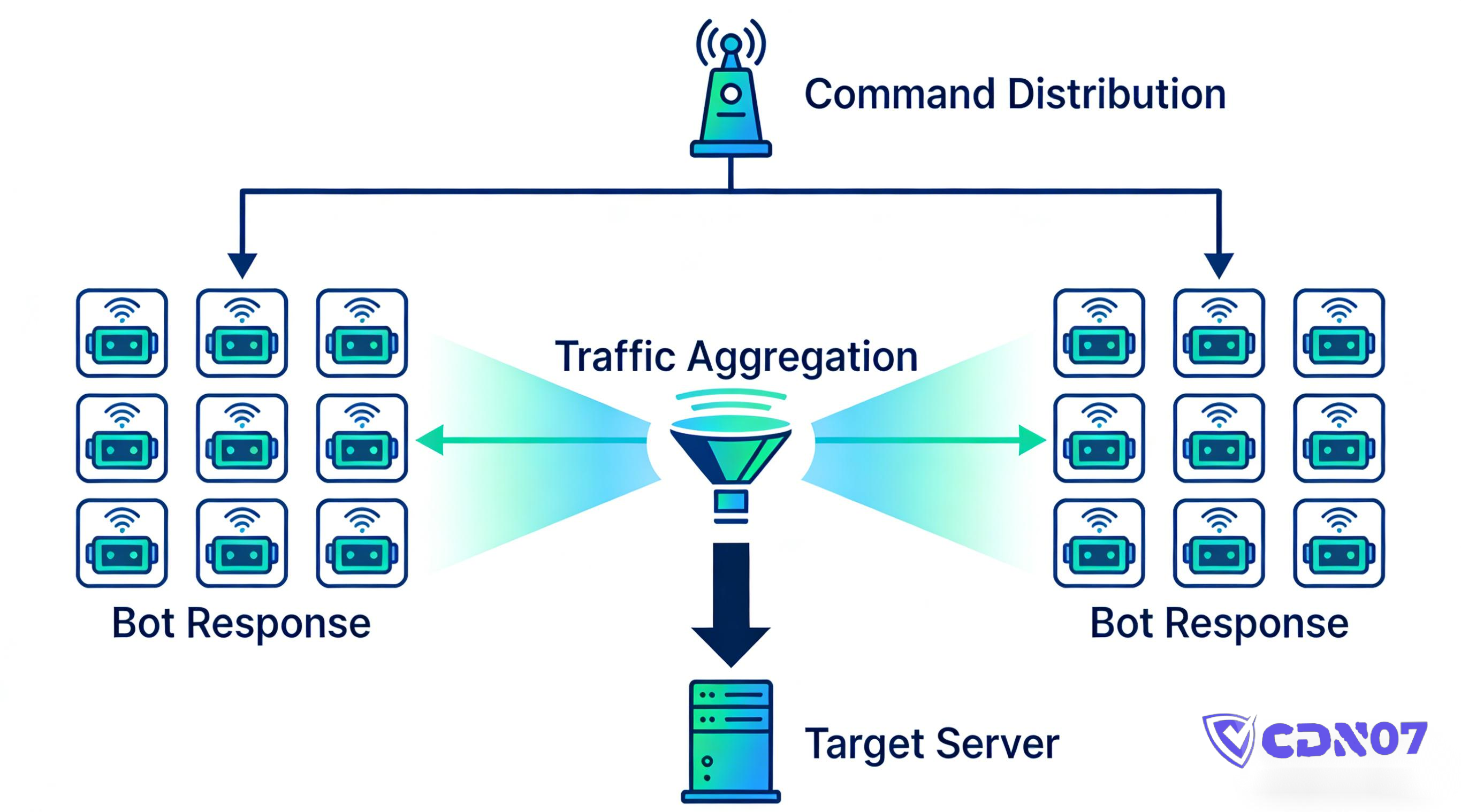

现实中的DDoS攻击,更像是这样:

- 攻击流量来自成千上万台“被控制的设备”

- 有家用路由器、摄像头、云服务器

- 流量不是一下子打爆你,而是持续压着你

- 封 IP 没用,换一批立刻再来

攻击者的目的也很现实:

- 让你网站不可用

- 逼你下线

- 或者让你自己放弃

所以你要明白一件事:DDoS不是技术问题,而是“资源对抗”。

二、DDoS攻击到底是怎么把你的网站打死的?

我用一句大白话解释:

它不是入侵你,而是把“路堵死”,让正常用户进不来。

常见的结果只有三个:

- 带宽被占满

服务器没坏,但“路”被堵住了 - 连接数被耗尽

服务器忙着处理垃圾请求,顾不上正常用户 - 云厂商先把你封了

为了不影响别人,直接把你踢下线

这就是为什么很多人会说:

“服务器 CPU 也不高啊,怎么就挂了?”

因为你不是“算不过来”,你是根本接不过来。

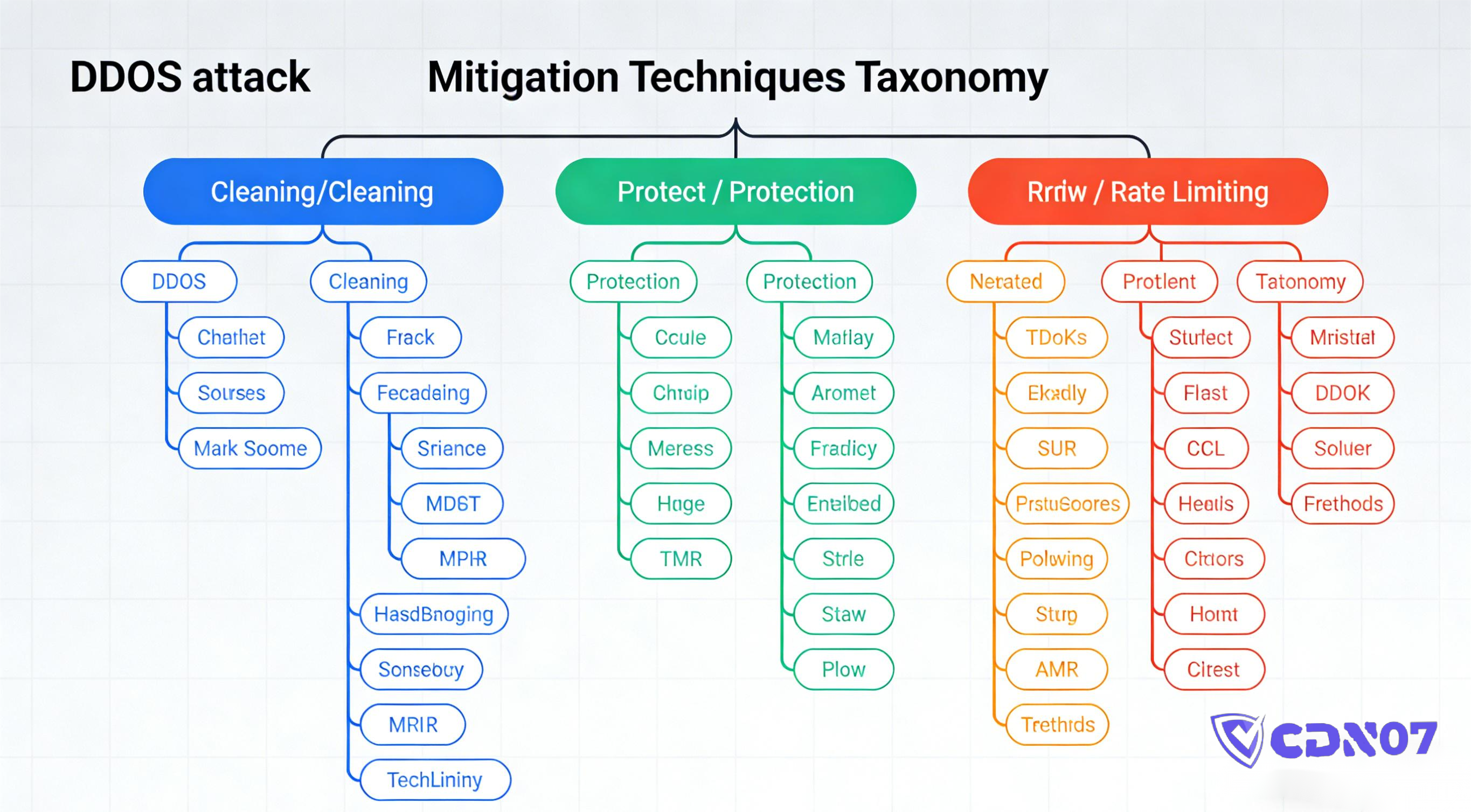

三、DDoS攻击解决方法,总共就这三大类

不管你在网上看到多少名词,所有DDoS攻击解决方法,最后都逃不开这三种思路:

限流 → 防护 → 清洗

下面我一个一个用人话说清楚。

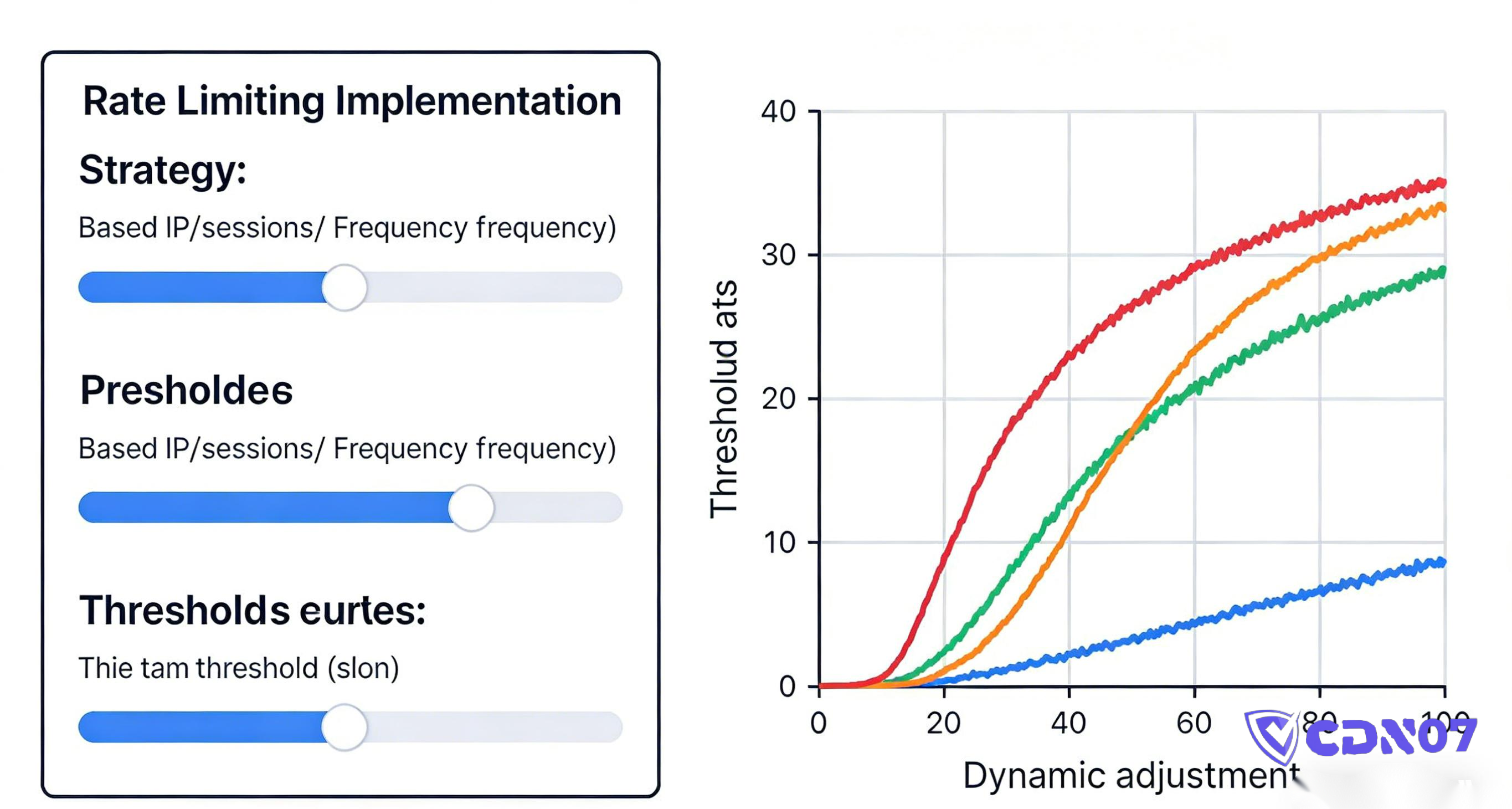

四、第一种:限流(最便宜,但能力有限)

什么是限流?

说直白点就是一句话:

你来得太猛了,我不接了。

常见的限流方式包括:

- 单IP访问频率限制

- 单连接数限制

- 接口 QPS 限制

这些东西,大多数云服务器、防火墙、Nginx都自带。

限流什么时候有用?

✔ 攻击规模很小

✔ 攻击方式单一

✔ 攻击 IP 不会频繁变化

比如:

- 某个接口被刷

- 小流量脚本攻击

- 非分布式攻击

限流的致命问题

现实中,真正的DDoS攻击,几乎都能绕过限流:

- IP 一直在换

- 流量来自全球

- 每个 IP 都“看起来很正常”

你会发现:

限流规则越严,先死的往往是正常用户。

所以结论很现实:

限流是止血贴,不是解决方案。

五、第二种:防护(挡在你前面)

当攻击规模再大一点,单纯限流已经不够了,这时候就需要“有人站在你前面挨打”。

这就是所谓的 DDoS防护。

常见的防护方式有哪些?

1️⃣ 高防 IP

原理很简单:

- 给你一个“抗打的 IP”

- 所有流量先到这个 IP

- 再转发回你的服务器

优点:

- 部署快

- 防护能力比普通服务器强

问题:

- 只适合单点服务

- 回源线路一旦被打,还是会出问题

2️⃣ 高防CDN

这是目前网站类业务最常用的方式。

核心逻辑一句话:

把你的访问分散到全球很多节点,攻击也被分散了。

优势非常明显:

- Anycast 架构

- 节点多、分布广

- 攻击流量被摊薄

- 正常用户访问更快

但前提是:

你的网站必须适合CDN 架构。

防护不是万能的

我见过太多这样的情况:

- 买了“高防”

- 被打了

- 还是挂了

原因通常只有三个:

- 防护能力被高估

- 攻击类型不匹配

- 回源架构本身有问题

所以防护能不能扛住,不在于你花了多少钱,而在于你选没选对方式。

六、第三种:清洗(真正“扛打”的方案)

什么是流量清洗?

用一句话解释:

把所有流量先倒进一个超大的池子,把垃圾捞出来,再把干净的给你。

这个“池子”,通常是:

- 专业清洗中心

- 运营商级网络

- 超大带宽集群

清洗的特点

✔ 能抗超大流量

✔ 能处理混合攻击

✔ 对业务影响最小

但代价也很现实:

- 成本高

- 配置复杂

- 更偏向企业级

如果你是:

- 金融

- 游戏

- 交易平台

- 长期被针对的业务

那清洗是迟早要上的。

七、那“AI 清洗”到底靠不靠谱?

这个问题我被问过无数次。

先给结论,再解释:

AI 不是神,但没它不行。

AI 在DDoS防护里的真实作用是:

- 自动学习正常流量特征

- 快速识别异常行为

- 辅助策略调整

但注意关键词:

“辅助”。

真正决定防护效果的,永远是:

- 带宽规模

- 节点数量

- 调度能力

AI 再聪明,没有池子也没用。

八、不同人,解决DDoS的正确姿势完全不同

我给你一个现实版对照表:

🔹 小网站 / 个人站

- CDN + 基础限流

- 不追求“抗 T”

- 先保证不下线

🔹 中小企业

- 高防CDN 或高防 IP

- 重点防流量型攻击

- 成本可控优先

🔹 高价值业务

- 清洗中心 +CDN

- 专人维护

- 防护是长期成本

一句话总结就是:

你能承受的损失,决定你该用什么方案。

九、很多人真正做错的,不是技术,而是判断

我见过最多的三个错误:

- 被打了才开始想防护

- 只看参数,不看架构

- 指望一个方案解决所有问题

DDoS防护,从来不是“一次性买断”的东西。

十、解决DDoS,本质是“让对方觉得不值得”

你永远记住一句话:

DDoS防护的终极目标,不是零攻击,而是“攻击没效果”。

只要你:

- 不轻易下线

- 成本比对方低

- 恢复速度足够快

攻击者自然会换目标。

常见问题(FAQ)

1️⃣DDoS攻击一般会持续多久?

说实话,没有标准答案。

小规模攻击可能几十分钟就停,大一点的可能持续几小时,真正被盯上的目标,攻击可能断断续续持续几天甚至更久。这也是为什么“扛住一次”不代表问题解决。

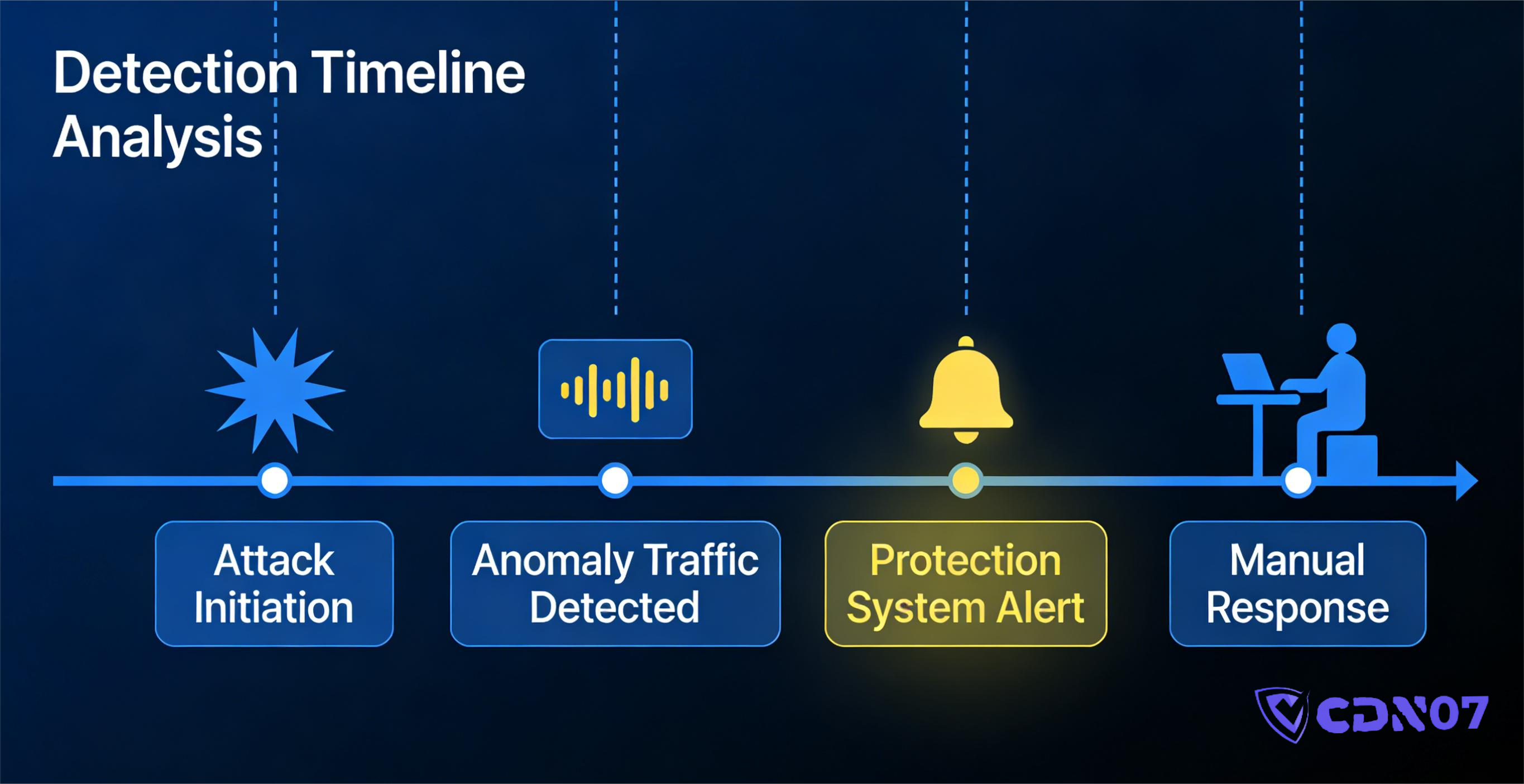

2️⃣ 被DDoS攻击了,第一时间该做什么?

先别乱改配置、别频繁重启服务器。

第一步是止血:

- 临时启用CDN 或高防

- 限制异常访问

- 联系云厂商或防护平台

盲目操作,往往只会让正常用户也进不来。

3️⃣ 封 IP 能不能解决DDoS攻击?

大多数情况下,解决不了。

现在的DDoS攻击 IP 数量非常多,而且一直在变,你封得越快,新的 IP 来得越快。

封 IP 只适合非常小规模、来源固定的攻击。

4️⃣ 普通服务器自带的防护够用吗?

只能应付非常轻微的攻击。

一旦攻击流量超过你的带宽或连接上限,服务器本身还没“累死”,网络先被堵死了,这时候自带防护基本派不上用场。

5️⃣CDN 一定能防住DDoS吗?

不一定。

CDN 更擅长防流量型攻击,如果是针对接口、登录、应用层的攻击,单靠CDN 可能不够,需要结合 WAF 或高防 IP 一起使用。

6️⃣ 高防 IP 和高防CDN 应该怎么选?

一句话判断:

- 接口、后台、API → 高防 IP

- 网站、前端访问 → 高防CDN

如果业务复杂,两者是可以组合使用的,并不是二选一。

7️⃣DDoS流量清洗是不是只有大公司才用得起?

以前是,现在不完全是。

现在很多防护平台已经把清洗能力“产品化”,中小企业也能按需使用,只是防护规模、价格和定制程度不同。

8️⃣ AI 清洗真的有用,还是噱头?

有用,但别神话。

AI 的作用是更快识别异常流量、减少误杀,但真正决定防护上限的,还是带宽规模和节点数量。

没有基础资源,AI 也救不了。

9️⃣ 为什么有的网站被打,却没什么感觉?

原因通常只有一个:

它前面已经有人帮它挨打了。

比如高防CDN、清洗中心、运营商级防护,把攻击流量挡在了用户看不到的地方。

🔟DDoS防护是不是买一次就行了?

不是。

攻击方式在变、业务在变、防护策略也要跟着调整。

DDoS防护更像保险,而不是一次性设备采购。

1️⃣1️⃣ 小网站有必要花钱做DDoS防护吗?

看你能不能承受下线。

如果网站挂几小时无所谓,那可以不花;

如果下线就是损失用户、收入或信任,那最便宜的防护方案也比不防强。

1️⃣2️⃣ 怎么判断自己需不需要专业DDoS防护平台?

一个简单标准:

你是否已经多次被打,或者一次下线的损失超过防护费用?

如果答案是“是”,那就该认真考虑专业防护了。

Share this post: