API接口频繁被刷?高防CDN如何保护接口安全

API接口为什么越来越容易被刷?很多网站和APP并不是被大流量打挂,而是被高频API请求慢慢拖死。本文从技术角度来讲讲API攻击原理、高防CDN如何通过行为识别、限速与动态策略保护接口安全,并分析传统WAF与普通CDN为什么越来越难防住现代API攻击。

很多人第一次真正重视“API安全”,并不是因为看了什么安全报告。

而是某一天突然发现:

- 登录接口开始变慢

- 短信接口疯狂消耗

- 支付接口偶尔超时

- 后台CPU直接拉满

- 数据库连接数爆掉

最开始还以为是程序问题。

结果查了半天才发现:接口被刷了。

而且现在一个很明显的趋势是:相比传统DDoS,越来越多攻击者开始直接针对API接口。

因为他们发现:打接口,比打首页更容易让业务瘫痪。

这篇我们不讲“概念科普”,直接从真实技术视角聊:API为什么越来越容易被打,传统防护为什么挡不住,高防CDN到底怎么保护接口安全

一、为什么现在API接口越来越容易成为攻击目标?

先说一个现实:现在的网站,很多核心逻辑已经不在页面,而在API。

比如:登录,注册,支付,下单,搜索,消息推送,APP数据交互

本质上:页面只是壳,API才是真正的业务核心。

而攻击者也越来越清楚这一点。所以这两年攻击方向明显在变化,

以前:打网站首页,打带宽

现在:打登录接口,打订单接口,打验证码接口,打用户查询接口

因为这些地方:更消耗CPU,更吃数据库,更容易拖垮业务

而且有一个很多人低估的问题:API接口通常“动态计算”更多。

不像静态页面可以缓存。所以只要请求量一上来,后端压力会瞬间暴涨。

二、现在最常见的API攻击,其实不是“大流量”

很多人一提攻击,就想到:几百G、几T流量冲服务器。

但现实里,API接口更常见的是:小流量,高频率,持续刷

比如:1秒几十次请求,分布式IP,模拟真实用户行为

这类攻击有几个特点:

1)流量不大:所以传统DDoS防护可能完全检测不到。

2)请求合法:攻击者真的在调用你的API。

甚至:Header正常,Cookie正常,User-Agent正常

3)非常消耗后端资源:特别是:数据库查询,验证码校验,Token验证,搜索逻辑,这些地方特别容易被拖死。

三、为什么传统WAF和普通CDN越来越难挡?

这是很多技术团队现在最头疼的问题。

因为API攻击已经越来越“像正常用户”。

传统WAF逻辑是什么?

- IP黑名单

- 请求频率限制

- UA过滤

- 固定规则拦截

问题在于:现在攻击者已经完全绕开这套逻辑。

比如:动态住宅IP,真人打码平台,浏览器自动化,AI模拟访问行为

结果就是:看起来全是“正常请求”

但实际上:接口正在被刷爆,后端正在被拖死

这也是为什么很多人会遇到:带宽没满,但业务已经挂了。

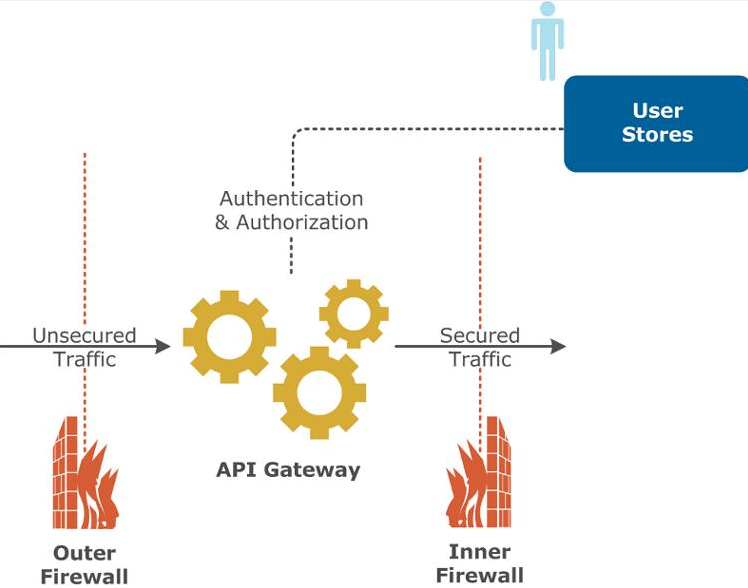

四、高防CDN保护API接口,本质到底是什么?

很多人理解高防CDN,还停留在:“帮你挡DDoS流量”

但现在真正核心的能力,其实已经变成:API行为识别。

换句话说,不是只看“流量大小”,而是看:

- 请求像不像真人

- 调用逻辑是否异常

- 接口行为是否合理

五、真正有效的API防护,一般会做这几层

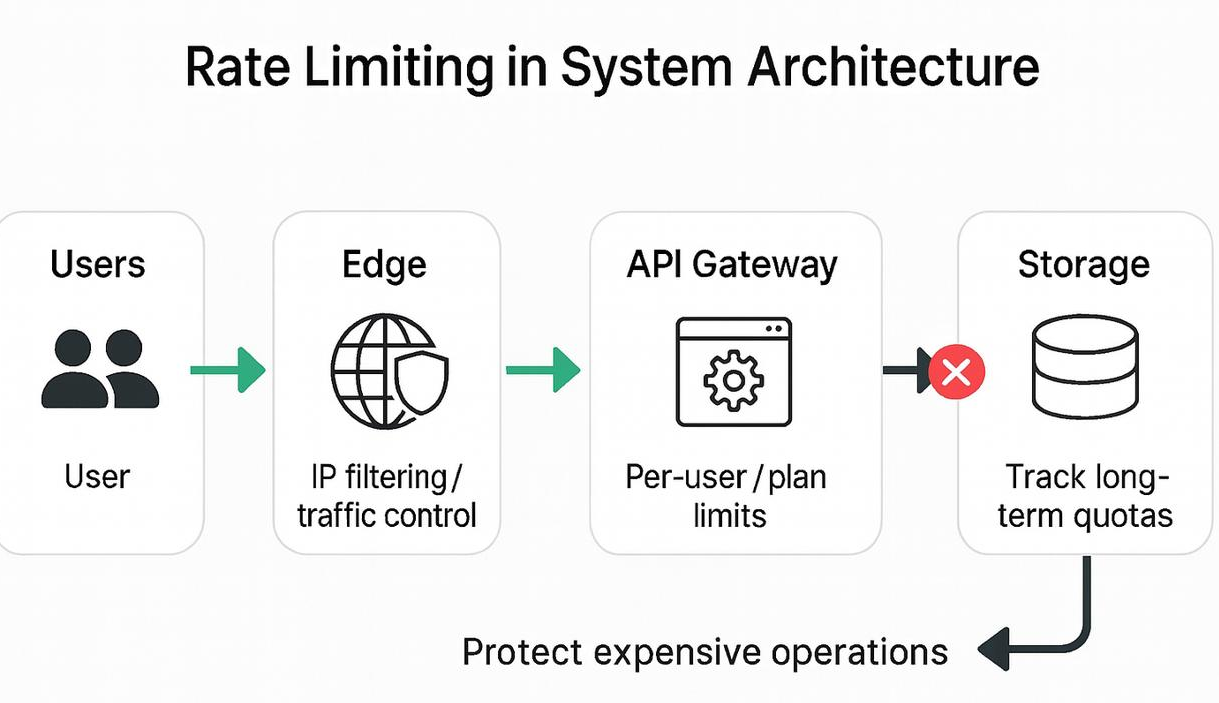

1、边缘限速

这是最基础的一层。

比如:单IP每秒请求次数,某接口访问频率,Token调用次数

超过阈值直接限制。

但问题是:单靠Rate Limit已经不够。

因为攻击者会:换IP,分布式请求,降低单点频率

所以现在更核心的是下一层。

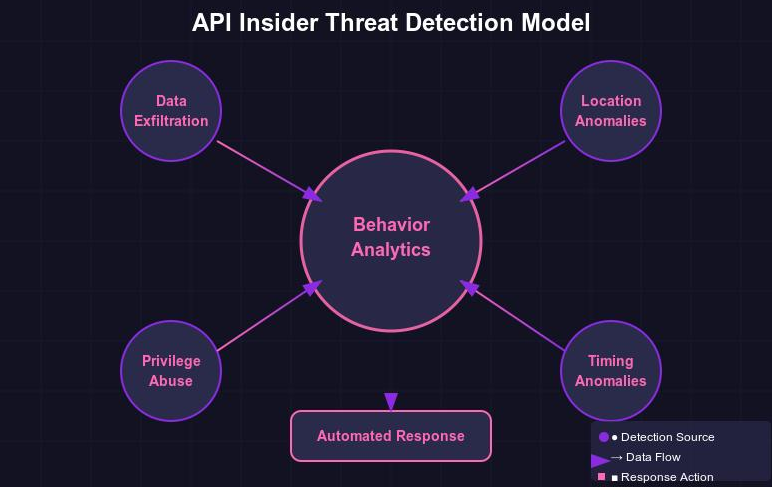

2、行为分析

这一层开始真正区分:“真人”

还是,“脚本”

比如会分析:

- 请求间隔

- 鼠标轨迹

- Header一致性

- TLS指纹

- Token行为

有些高防CDN已经开始用:AI模型,风险评分,动态信誉系统

去判断请求。

像CDN07 这种偏高防方向的方案,现在也越来越强调“动态策略防护”,而不是传统固定规则。

3、接口级防护

这一层很多普通CDN其实做不到。

真正高级一点的高防方案,会针对:登录接口,支付接口,验证码接口,搜索接口

做独立策略,比如:登录接口

重点防:爆破,撞库,Token刷取

搜索接口,重点防:高频查询,爬虫扫描,数据采集

六、为什么很多API接口“越防越慢”?

这个问题特别真实。

很多人上了某些“安全方案”后发现:

- 接口响应变慢

- 延迟增加

- APP体验下降

原因其实很简单:防护策略太重。

比如:每次请求都做深度检测,全量挑战验证,请求频繁回源分析

结果:攻击还没死,用户先被卡死了。

所以真正成熟的高防CDN,会更强调:边缘识别,智能缓存,动态策略,分层检测

而不是“所有请求一刀切”。

七、一个真实趋势:API防护正在变成核心战场

未来几年,一个趋势会越来越明显:网站首页已经不是重点,API才是。

因为现在:

- APP靠API

- 小程序靠API

- 游戏靠API

- SaaS靠API

谁控制API,谁就控制业务。

所以你会发现,现在很多真正严重的攻击,已经不是:打带宽,打首页

而是:直接拖死接口层。

八、最后一句很现实的话

很多团队现在还觉得:“接口没公开,应该没人会打。”

但现实是:JS能抓,APP能逆向,接口能扫描

API从来不是“隐身”的。

真正安全的思路,不是:“希望没人发现”

而是:“即使被发现,也打不死。”

FAQ:

1、为什么API接口比网页更容易被攻击?

因为API本身更“接近业务核心”。

普通网页很多内容可以缓存,但API通常需要:实时查询数据库,动态生成数据,做权限校验,执行业务逻辑

这意味着:同样一次请求,API消耗的服务器资源往往远高于静态页面。

攻击者也越来越清楚这一点。

所以现在大量攻击会直接针对:登录接口,搜索接口,支付接口,Token接口

因为这些地方最容易拖垮后端。

2、为什么很多API攻击流量并不大,但服务器还是会崩?

这是API攻击和传统DDoS最大的区别。

传统DDoS:拼带宽,拼流量

API攻击:拼“资源消耗”

比如一个复杂搜索接口:要查数据库,要排序,要做权限判断

即使攻击者只发:几十QPS,上百QPS

都有可能让:CPU飙升,MySQL连接耗尽,Redis阻塞

所以:API攻击很多时候不是“流量打死”,而是“计算拖死”。

3、为什么普通CDN防不了API接口攻击?

因为普通CDN设计目标本来就不是“业务安全”。

普通CDN擅长的是:静态缓存,图片加速,视频分发

但API请求通常:不可缓存,动态返回,需要回源

这意味着:攻击流量最终还是会打到你的源站。

而且普通CDN大多数只能做:简单限速,基础WAF规则

面对现代API攻击:分布式IP,浏览器自动化,AI模拟行为

基本很难识别。

4、Rate Limit为什么越来越难挡住真实攻击?

因为攻击方式已经变了。

以前:一个IP疯狂请求

现在:数万个IP低频请求,每个IP都像正常用户

比如:每个IP每秒只请求1~2次。单看完全正常。

但总量叠加起来:接口照样被拖死,数据库照样爆

所以现代高防CDN越来越依赖:行为分析,风险评分,TLS指纹,请求链路分析

而不是单纯“限频”。

5、API接口为什么特别容易被CC攻击?

因为CC攻击本质就是:模拟真实业务访问。

而API天然就:请求轻量,容易自动化,容易脚本调用

攻击者甚至不需要大流量。

只需要:模拟APP请求,携带正常Header,带Cookie和Token

很多系统就会误认为:“这是正常用户。”

尤其:登录接口,验证码接口,搜索接口

最容易成为重点目标。

6、高防CDN是怎么识别“真人”和“脚本”的?

这是现在高防系统最核心的技术方向。

真正高级一点的系统,会综合分析:

网络层:IP信誉,ASN,TLS指纹

行为层:点击节奏,请求间隔,页面跳转逻辑

设备层:浏览器指纹,Canvas特征,WebGL特征

风险模型:AI行为评分,动态信誉系统

最终目的其实就一句话:判断这个请求“像不像真人”。

像CDN07 这类偏高防方向方案,现在也越来越强调动态行为识别,而不是传统固定规则。

7、为什么很多API防护方案会导致APP变卡?

这是因为很多安全方案:“安全是做到了,但体验也一起杀死了。”

比如:所有请求都做深度校验,所有接口都挑战验证,全量请求回源分析

结果:API延迟变高,APP加载变慢,用户频繁掉线

真正成熟的高防CDN,重点其实是:“边缘智能处理”

也就是:风险请求重点检测,正常请求快速放行,在边缘节点完成过滤

否则:攻击没拖死业务,防护自己先把业务拖慢了。

Share this post: