APIが頻繁に攻撃される?ハイディフェンスCDNでインターフェースを守る方法

なぜAPIは狙われやすくなっているのでしょうか?多くのWebサイトやアプリは大規模なトラフィックでダウンするのではなく、高頻度のAPIリクエストによって徐々に機能しなくなります。この記事では、API攻撃の仕組み、ハイディフェンスCDNが行動分析・制限・動的ポリシーでインターフェースを守る方法、そして従来のWAFや通常のCDNでは現代のAPI攻撃を防ぎづらい理由を技術的な観点から解説します。

多くの人が「APIセキュリティ」を本当に意識し始めるきっかけは、セキュリティレポートを読んだからではありません。

ある日突然、こんな現象に気づくからです:

- ログインAPIが遅くなってきた

- SMS送信APIが異常に消費されている

- 決済APIがたまにタイムアウトする

- バックエンドのCPUが100%まで張り付く

- データベースの接続数が爆発する

最初はプログラムの不具合だと思うでしょう。

でも調べてみたら、実はAPIを攻撃されていたと気づくんです。

そして今、明らかなトレンドとして、従来のDDoSよりAPIを直接狙う攻撃者が増えています。

なぜなら彼らは「トップページを叩くより、APIを叩く方がサービスを簡単に停止させられる」と気づいているからです。

この記事では「概念の解説」ではなく、技術的なリアルな視点から話をします。なぜAPIは攻撃されやすくなったのか、従来の対策ではなぜ防げないのか、ハイディフェンスCDNはどうやってAPIを守るのか。

1. なぜ今、APIは攻撃対象として狙われやすいのか?

まず現実を言いましょう。今のWebサイトでは、多くのコアな処理はページ側ではなくAPI側にあります。

例えば:ログイン、会員登録、決済、注文、検索、プッシュ通知、アプリのデータ連携など。

つまり、ページは単なる入れ物で、APIこそが本当のビジネスコアなんです。

攻撃者もこれをしっかり理解しています。だからここ数年で攻撃の方向性が明らかに変わってきました。

以前:Webサイトのトップページを攻撃し、帯域を潰す

現在:ログインAPI、注文API、認証コードAPI、ユーザー検索APIを叩く

なぜなら、これらのAPIはCPUをより消費し、データベースに負荷をかけ、サービスの停止に直結しやすいからです。

そして、多くの人が過小評価している問題があります。APIは通常「動的な処理」が多いのです。

静的なページのようにキャッシュできません。そのためリクエストが増えると、バックエンドの負荷は一瞬で跳ね上がります。

2. 今、最も多いAPI攻撃は「大規模トラフィック」ではない

攻撃と聞くと、何百Gbps、数Tbpsのトラフィックがサーバーに殺到するイメージを持つ人が多いです。

しかし実際のAPI攻撃は、「少ないトラフィック、高頻度、継続的なリクエスト」であるケースがほとんどです。

例えば:1秒に数十回のリクエスト、IPを分散させ、本当のユーザーのように振る舞う。

この種の攻撃にはいくつかの特徴があります:

1)トラフィックは少ない:そのため従来のDDoS対策では全く検知できない可能性があります。

2)リクエストは一見正当:攻撃者は実際にあなたのAPIを正しく呼び出しています。

ヘッダーもCookieもUser-Agentも正常に見えます。

3)バックエンドのリソースを大きく消費する:特にデータベースのクエリ、認証コードの検証、トークンの検証、検索ロジックなどは簡単に負荷が集中します。

3. なぜ従来のWAFや通常のCDNでは防ぎづらくなっているのか?

これは今、多くのエンジニアチームが最も頭を悩ませている問題です。

なぜならAPI攻撃はどんどん「普通のユーザー」に近づいているからです。

従来のWAFの仕組みは何でしょうか?

- IPブラックリスト

- リクエスト頻度制限

- User-Agentフィルタリング

- 固定ルールによるブロック

問題は、今や攻撃者がこの仕組みを完全に回避している点です。

例えば:動的な住宅IP、人力キャプチャ解決サービス、ブラウザ自動操作、AIによるアクセス模倣など。

結果として、すべてが「正常なリクエスト」に見えてしまうのです。

しかし実際には、APIは叩かれ続け、バックエンドは圧迫されています。

これは多くの人が経験する現象を説明します:帯域幅はまだ余裕があるのに、サービスは既に停止しているという状態です。

4. ハイディフェンスCDNがAPIを保護する本質とは?

多くの人はハイディフェンスCDNを「DDoSトラフィックを吸収してくれるもの」とまだ理解しています。

しかし今の本当のコア機能は、APIの行動認識になっています。

つまり「トラフィックの大きさ」だけではなく、以下を分析します:

- リクエストが人間らしいか

- 呼び出しロジックに異常がないか

- APIの振る舞いとして妥当か

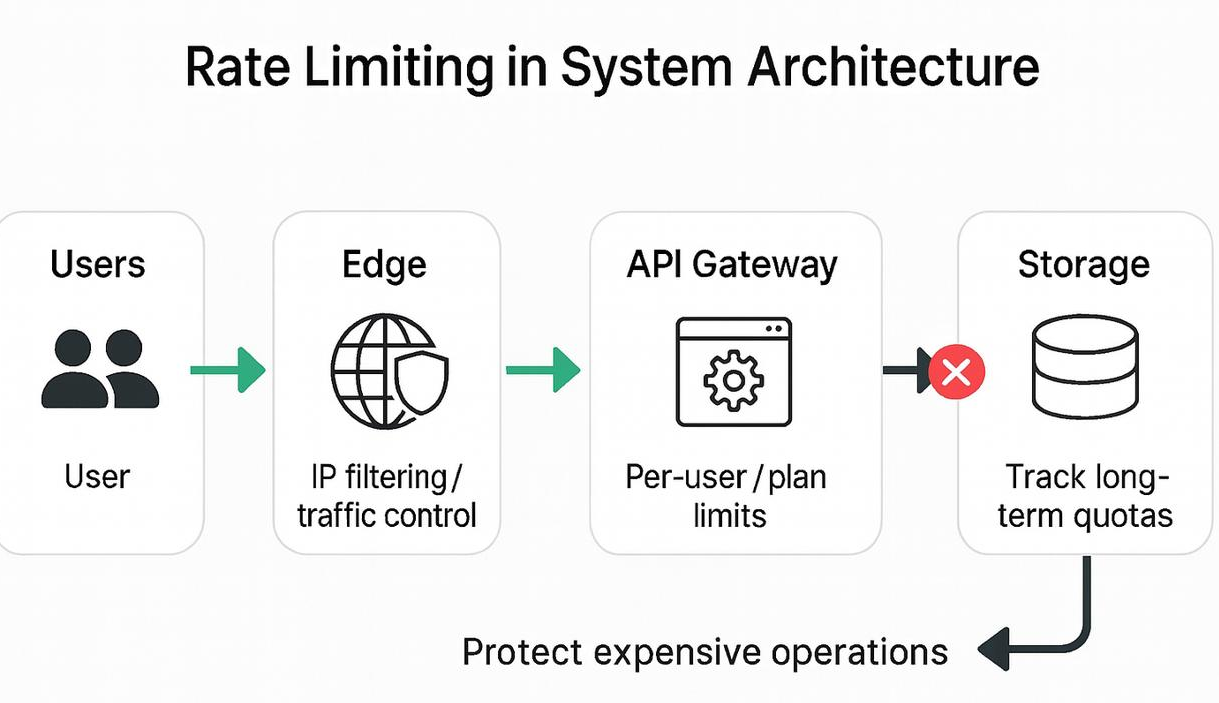

5. 本当に効果的なAPI保護は、通常以下のレイヤーで構成される

1. エッジでのレート制限

これは最も基本的なレイヤーです。

例:単一IPあたりの秒間リクエスト数、特定APIのアクセス頻度、トークンの呼び出し回数。

閾値を超えたら制限をかけます。

しかし問題は、レート制限だけではもう十分ではないことです。

攻撃者はIPを変え、リクエストを分散させ、単一ソースの頻度を下げるからです。

そのため、次のレイヤーがより重要になります。

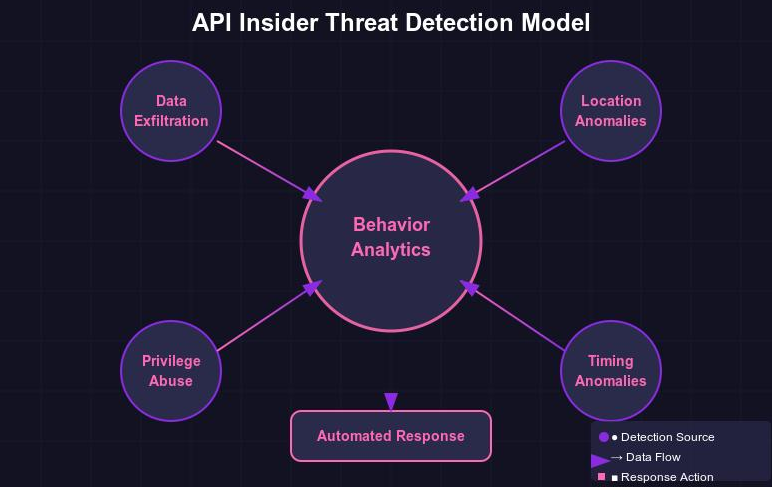

2. 行動分析

このレイヤーで本当に、「人間」なのか

「スクリプト/ボット」なのかを区別し始めます。

具体的には以下のような分析を行います:

- リクエスト間隔

- マウスの動きの軌跡

- ヘッダーの一貫性

- TLSフィンガープリント

- トークンの挙動

一部のハイディフェンスCDNは既に、AIモデル、リスクスコアリング、動的信頼性システムを活用しています。

リクエストを評価するために。

CDN07のようなハイディフェンス寄りのソリューションも、従来の固定ルールではなく「動的なポリシーによる防御」をますます重視するようになっています。

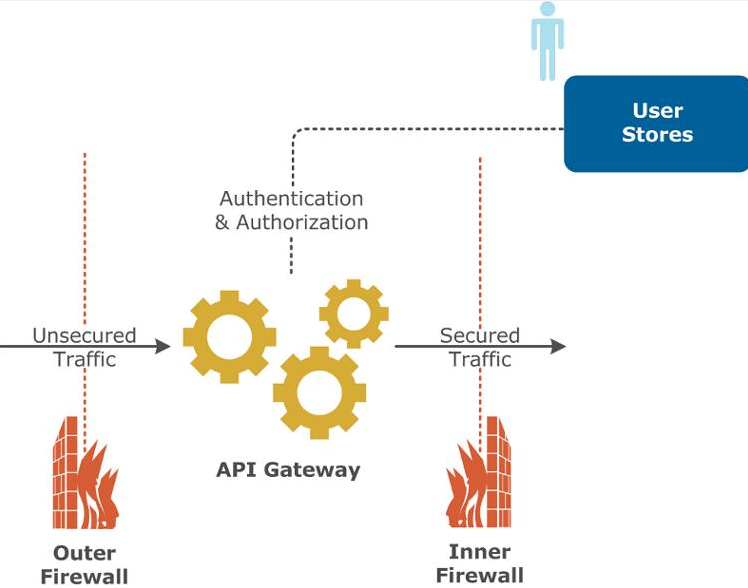

3. API単位での保護

このレイヤーは多くの通常のCDNでは実現できません。

より高度なハイディフェンスソリューションでは、ログインAPI、決済API、認証コードAPI、検索APIに対して独立したポリシーを設定します。

例:ログインAPI

重点的に対策するのは:ブルートフォース攻撃、パスワードリスト攻撃、トークンの不正取得。

検索APIでは、高頻度クエリ、クローラーによるスキャン、データ収集を防ぎます。

6. なぜ多くのAPI対策を入れると「逆に遅くなる」のか?

これは非常に現実的な問題です。

何らかの「セキュリティ対策」を導入した結果:

- APIの応答が遅くなった

- レイテンシーが増加した

- アプリの体験が低下した

理由は単純です。対策が重すぎるのです。

例えば:全リクエストに対して詳細な検査、毎回キャプチャチャレンジ、頻繁なオリジンサーバーへの問い合わせ。

結果:攻撃が止む前に、ユーザー体験が先に損なわれます。

だからこそ、成熟したハイディフェンスCDNは以下を重視します:エッジでの識別、スマートキャッシュ、動的ポリシー、階層的な検出。

「すべてのリクエストを一律に扱う」のではありません。

7. 真のトレンド:API保護が主戦場になりつつある

今後数年で、このトレンドはますます明確になるでしょう。トップページはもはや重点ではなく、APIが主戦場です。

なぜなら今:

- アプリはAPIで動いている

- ミニアプリもAPIで動いている

- ゲームもAPIで動いている

- SaaSもAPIで動いている

APIを制する者が、ビジネスを制します。

だから、最近の深刻な攻撃はもはや「帯域を潰す、トップページを落とす」ではなく、

「直接APIレイヤーを機能停止させる」ものになっています。

8. 最後に、現実的な一言

多くのチームはまだ「APIは公開していないから、攻撃されないだろう」と考えています。

しかし現実は:JavaScriptは解析できるし、アプリはリバースエンジニアリングできるし、APIはスキャンできるのです。

APIは決して「隠れている」わけではありません。

本当に安全な考え方は、「見つからないことを願う」ではなく、

「たとえ見つかっても、止められない状態にする」ことです。

FAQ

1. なぜAPIは通常のWebページよりも攻撃されやすいのですか?

APIはそれ自体が「ビジネスのコア」に近いからです。

普通のWebページの多くはキャッシュできますが、APIは通常、リアルタイムでのデータベースクエリ、動的データ生成、権限チェック、ビジネスロジックの実行が必要です。

つまり、同じ1回のリクエストでも、APIは静的なページよりもはるかに多くのサーバーリソースを消費します。

攻撃者もこれをよく理解しています。

そのため現在の攻撃の多くは、ログインAPI、検索API、決済API、トークンAPIを直接狙っています。

これらの部分はバックエンドを簡単にダウンさせられるからです。

2. API攻撃のトラフィックは大きくないのに、なぜサーバーが落ちるのですか?

これがAPI攻撃と従来のDDoSの最大の違いです。

従来のDDoS:帯域幅とトラフィック量で競う

API攻撃:「リソース消費」で競う

例えば、複雑な検索APIを考えてみてください。データベースを検索し、並べ替え、権限チェックを行います。

攻撃者が数十QPS、数百QPSしか送らなくても、

CPUスパイク、MySQL接続数の枯渇、Redisのブロッキングを引き起こす可能性があります。

つまり、API攻撃は「トラフィックで殺す」のではなく「計算処理で殺す」のです。

3. なぜ通常のCDNではAPI攻撃を防げないのですか?

通常のCDNの設計目標はそもそも「ビジネスセキュリティ」ではないからです。

通常のCDNが得意とするのは:静的キャッシュ、画像配信、動画配信です。

しかしAPIリクエストは通常:キャッシュ不可、動的に返答、オリジンサーバーへの問い合わせが必要です。

つまり、攻撃トラフィックは最終的にあなたのオリジンサーバーに届きます。

そして通常のCDNができるのは、せいぜい簡易なレート制限や基本のWAFルール程度です。

分散IP、ブラウザ自動操作、AIによる行動模倣といった現代のAPI攻撃に対しては、

ほとんど識別できません。

4. レート制限ではなぜ本格的な攻撃を防ぎづらくなったのですか?

攻撃手法が変わったからです。

以前:1つのIPが異常な頻度でリクエスト

現在:数万のIPが低頻度でリクエストし、それぞれが普通のユーザーのように見える

例えば:各IPは毎秒1~2回だけリクエストする。単体では全く正常です。

しかし総量が積み重なると、APIはやはり圧迫され、データベースは限界を超えます。

そのため現代のハイディフェンスCDNは、単純な「頻度制限」ではなく、行動分析、リスクスコアリング、TLSフィンガープリント、リクエスト連鎖分析に依存するようになっています。

5. APIはなぜ特にCC攻撃を受けやすいのですか?

CC攻撃の本質は「実際の業務アクセスを模倣する」ことだからです。

そしてAPIは本質的に:リクエストが軽量で、自動化しやすく、スクリプトから呼び出しやすいのです。

攻撃者は大規模なトラフィックすら必要としません。

アプリのリクエストを模倣し、正常なヘッダーを付け、CookieとTokenを持たせるだけで十分です。

多くのシステムは「これは普通のユーザーだ」と誤認します。

特に:ログインAPI、認証コードAPI、検索API

これらは最も狙われやすいターゲットです。

6. ハイディフェンスCDNはどうやって「人間」と「スクリプト」を見分けるのですか?

これは現代のハイディフェンスシステムの中核となる技術分野です。

真に高度なシステムでは、以下のような総合的な分析を行います:

ネットワーク層:IPレピュテーション、ASN、TLSフィンガープリント

行動層:クリックのリズム、リクエスト間隔、ページ遷移のロジック

デバイス層:ブラウザフィンガープリント、Canvasフィンガープリント、WebGLフィンガープリント

リスクモデル:AIによる行動スコアリング、動的信頼性システム

最終的な目的は一言で言うと、「このリクエストが人間らしいかどうか」を判断することです。

CDN07のようなハイディフェンス寄りのソリューションも、従来の固定ルールではなく、動的な行動認識をますます重視するようになっています。

7. API保護を導入するとアプリがカクカクするのはなぜですか?

それは多くのセキュリティ対策が「セキュリティは達成したけど、ユーザー体験も一緒に殺してしまった」状態になっているからです。

例えば:すべてのリクエストに詳細なバリデーション、全てのAPIでチャレンジ応答、全リクエストのオリジン分析。

結果:APIレイテンシーが高くなり、アプリの読み込みが遅くなり、ユーザーが頻繁に切断されます。

真に成熟したハイディフェンスCDNの重点は、「エッジでのインテリジェント処理」です。

つまり、リスクの高いリクエストは重点的にチェックし、正常なリクエストは素早く通過させ、エッジノードでフィルタリングすることです。

そうしないと、攻撃がサービスを殺す前に、防御策自体がサービスを遅くしてしまいます。

Share this post:

Related Posts

海外サーバーから中国本土へのアクセスを高速化するには?最も効果的な方法を紹介

海外サーバーから中国本土へのアクセス速度を上げるにはどうすればいい?この記事では、中国本土からの海外...

中国本土市場で最も安定した高防御CDNは?注目すべき5社を徹底解説

中国本土向けに本当に安定した高防御CDNはどれ?海外CDNでは遅延・夜間ピーク時の変動・攻撃によるサービス...

高防CDNはいったいどんな攻撃に対応できるのか?一つの記事で明解に

高防御CDNはどのような攻撃を防御できるのか?DDoSからCC攻撃、さらにAPIインターフェースへのリクエスト洪...