API thường xuyên bị tấn công? CDN chống DDoS cao cấp bảo vệ API thế nào

Tại sao API ngày càng dễ bị khai thác? Nhiều trang web và ứng dụng không bị đánh sập bởi lượng lớn traffic, mà bị "bào mòn" bởi các yêu cầu API với tần suất cao. Bài viết này giải thích từ góc độ kỹ thuật về nguyên lý tấn công API, cách CDN chống DDoS cao cấp sử dụng phân tích hành vi, giới hạn tốc độ và chính sách linh hoạt để bảo vệ API, đồng thời phân tích tại sao WAF truyền thống và CDN thông

Nhiều người bắt đầu thực sự quan tâm đến "bảo mật API" không phải vì đọc báo cáo an ninh nào cả.

Mà bởi một ngày đẹp trời họ chợt thấy:

- API đăng nhập bắt đầu chậm đi

- API gửi SMS bị ngốn tài nguyên một cách điên cuồng

- API thanh toán thỉnh thoảng bị timeout

- CPU backend dựng đứng lên 100%

- Kết nối database bị xịt

Ban đầu cứ tưởng do lỗi chương trình.

Nhưng sau một hồi kiểm tra mới phát hiện: API bị tấn công rồi.

Và xu hướng hiện nay rất rõ ràng: so với DDoS truyền thống, ngày càng nhiều kẻ tấn công nhắm thẳng vào API.

Bởi vì chúng phát hiện ra: tấn công API dễ làm tê liệt hệ thống hơn là tấn công trang chủ.

Ở đây chúng tôi không nói lý thuyết chung chung, mà sẽ bàn về góc độ kỹ thuật thực tế: tại sao API ngày càng dễ bị tấn công, tại sao bảo vệ truyền thống không ngăn được, và CDN chống DDoS cao cấp bảo vệ API ra sao.

1. Tại sao API đang trở thành mục tiêu tấn công hấp dẫn?

Nói thật nhé: hiện nay, phần lớn logic cốt lõi của website không nằm ở giao diện mà nằm trong API.

Ví dụ: đăng nhập, đăng ký, thanh toán, đặt hàng, tìm kiếm, gửi thông báo, trao đổi dữ liệu với app.

Bản chất: giao diện chỉ là vỏ, API mới là trái tim của nghiệp vụ.

Và bọn tấn công cũng biết rõ điều này. Vì vậy hướng tấn công trong vài năm gần đây đã thay đổi rõ rệt.

Trước kia: tấn công trang chủ, nghẽn băng thông.

Bây giờ: tấn công API đăng nhập, API đơn hàng, API mã xác thực, API tra cứu người dùng.

Bởi vì những chỗ này: tốn CPU hơn, ngốn database hơn, dễ làm sập hệ thống hơn.

Có một vấn đề nhiều người thường đánh giá thấp: API thường có nhiều "xử lý động" hơn.

Không như trang tĩnh có thể cache. Chỉ cần lượng request lên một chút là backend sẽ quá tải ngay lập tức.

2. Các cuộc tấn công API phổ biến nhất hiện nay thực ra không phải là "lưu lượng lớn"

Nhiều người nghe đến tấn công là nghĩ ngay đến vài trăm Gbps hay vài Tbps dội vào server.

Nhưng thực tế, với API thì phổ biến hơn cả là: lưu lượng nhỏ, tần suất cao, quấy rả liên tục.

Ví dụ: vài chục request mỗi giây, IP phân tán, mô phỏng hành vi người dùng thật.

Loại tấn công này có mấy đặc điểm:

1) Lưu lượng không lớn: nên các giải pháp chống DDoS truyền thống có thể hoàn toàn không phát hiện ra.

2) Request có vẻ hợp lệ: kẻ tấn công thực sự đang gọi API của bạn.

Header bình thường, Cookie bình thường, User-Agent bình thường.

3) Tiêu tốn tài nguyên backend rất lớn: đặc biệt là truy vấn database, xác thực captcha, xác thực token, logic tìm kiếm – những chỗ này rất dễ bị bóp chết.

3. Tại sao WAF truyền thống và CDN thông thường ngày càng bất lực?

Đây là vấn đề đau đầu nhất với nhiều đội ngũ kỹ thuật hiện nay.

Bởi vì các cuộc tấn công API ngày càng "giống người dùng thật".

Logic của WAF truyền thống là gì?

- Blacklist IP

- Giới hạn tần suất request

- Lọc User-Agent

- Chặn bằng quy tắc cố định

Vấn đề là: giờ đây bọn tấn công đã vượt qua hoàn toàn các lớp kiểm soát này.

Chẳng hạn: IP dân dụng động, dịch vụ giải captcha bằng người thật, tự động hóa trình duyệt, AI mô phỏng hành vi truy cập.

Kết quả: trông chẳng khác gì "request bình thường".

Nhưng thực tế: API đang bị quật tơi tả, backend đang bị nghẹt thở.

Đây là lý do nhiều người gặp tình huống: băng thông chưa hết mà dịch vụ đã chết.

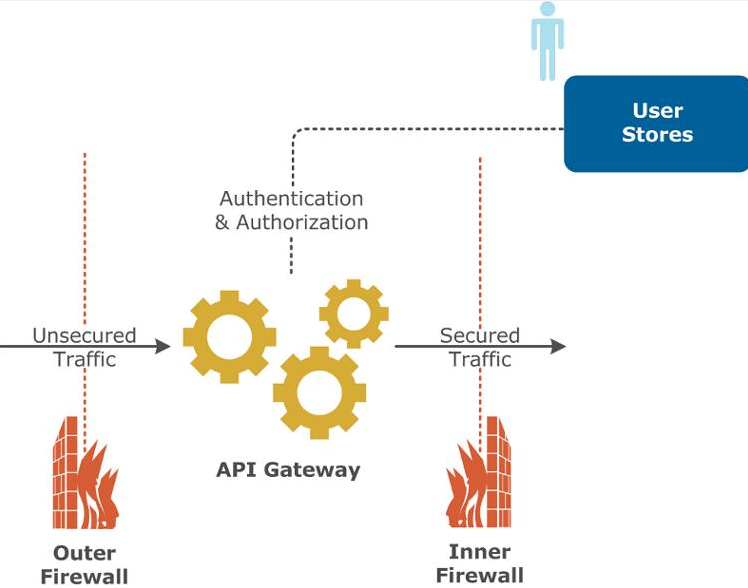

4. Bản chất thực sự của việc CDN chống DDoS cao cấp bảo vệ API là gì?

Nhiều người vẫn nghĩ CDN cao cấp chỉ đơn thuần là: giúp bạn hứng DDoS.

Nhưng khả năng cốt lõi thực sự hiện nay đã chuyển thành: nhận dạng hành vi API.

Nói cách khác, không chỉ nhìn vào "kích thước lưu lượng", mà còn xem xét:

- Request có giống người thật không

- Logic gọi API có bất thường không

- Hành vi sử dụng API có hợp lý không

5. Giải pháp bảo vệ API thực sự hiệu quả thường làm các lớp sau

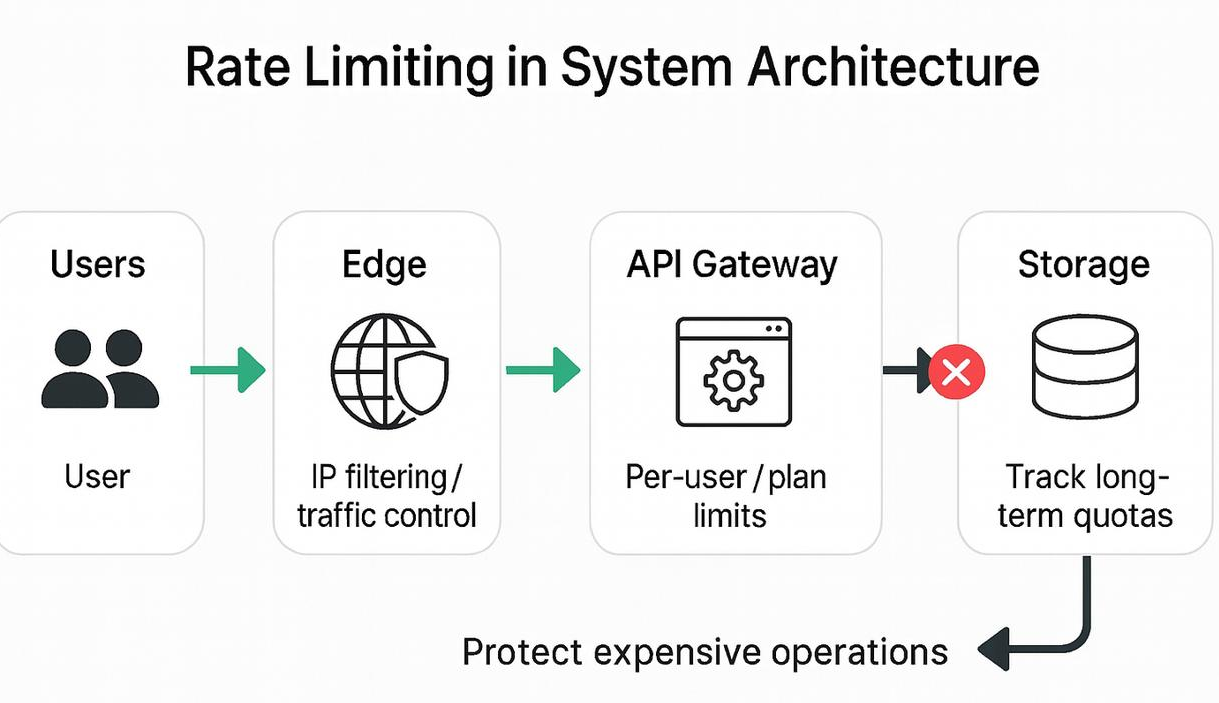

1) Giới hạn tốc độ tại biên (Edge Rate Limiting)

Đây là lớp cơ bản nhất.

Ví dụ: số request mỗi giây cho mỗi IP, tần suất truy cập một API cụ thể, số lần gọi token.

Vượt ngưỡng -> chặn ngay.

Nhưng vấn đề là: chỉ giới hạn tần suất thôi là chưa đủ.

Vì kẻ tấn công sẽ: đổi IP, phân tán request, giảm tần suất từ mỗi nguồn.

Đó là lý do lớp tiếp theo quan trọng hơn.

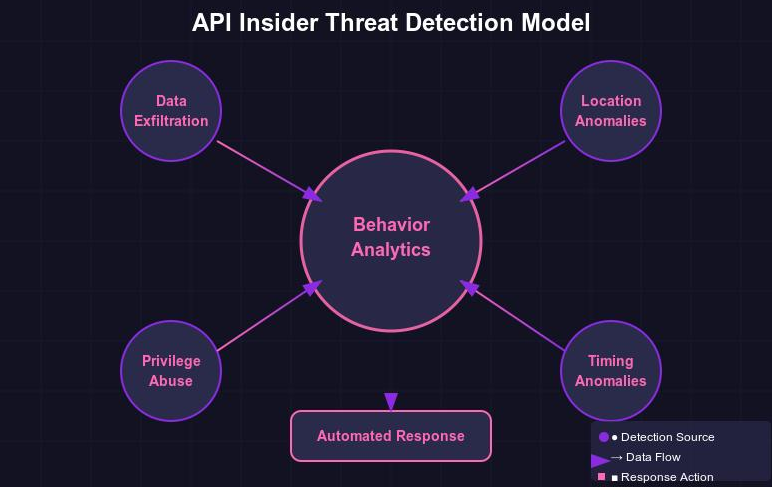

2) Phân tích hành vi

Lớp này mới thực sự phân biệt được: "người thật"

hay "script/bot"

Ví dụ phân tích:

- Khoảng cách giữa các request

- Quỹ đạo di chuyển chuột

- Tính nhất quán của Header

- Dấu vân tay TLS

- Hành vi của Token

Một số CDN cao cấp đã bắt đầu sử dụng: mô hình AI, chấm điểm rủi ro, hệ thống uy tín động.

Để đánh giá request.

Các giải pháp thiên về chống DDoS như CDN07 hiện cũng ngày càng chú trọng "bảo vệ bằng chính sách động" thay vì quy tắc cố định truyền thống.

3) Bảo vệ cấp độ API riêng lẻ

Lớp này nhiều CDN thông thường không làm được.

Các giải pháp cao cấp hơn sẽ áp dụng chính sách độc lập cho: API đăng nhập, API thanh toán, API captcha, API tìm kiếm.

Ví dụ: API đăng nhập

Tập trung chống: brute force, tấn công credential stuffing, lấy cắp token.

API tìm kiếm: tập trung chống truy vấn tần suất cao, quét bằng crawler, thu thập dữ liệu.

6. Tại sao nhiều giải pháp bảo vệ API khi cài vào lại làm API chậm hơn?

Đây là vấn đề rất thực tế.

Nhiều người thêm các "giải pháp bảo mật" vào và thấy:

- Phản hồi API chậm đi

- Độ trễ tăng lên

- Trải nghiệm app giảm sút

Nguyên nhân rất đơn giản: chính sách bảo vệ quá nặng.

Ví dụ: kiểm tra sâu từng request, thách thức captcha toàn bộ, liên tục gửi request về origin để phân tích.

Kết quả: chưa kịp chết vì tấn công thì user đã chết vì chậm.

Vì vậy, các CDN chống DDoS thực sự trưởng thành sẽ tập trung vào: nhận dạng tại biên, cache thông minh, chính sách động, phát hiện phân tầng.

Chứ không xử lý "mọi request như nhau".

7. Một xu hướng thực tế: bảo vệ API đang trở thành chiến trường chính

Trong vài năm tới, xu hướng này sẽ ngày càng rõ: trang chủ không còn là mục tiêu chính nữa, API mới là.

Bởi vì hiện tại:

- App dùng API

- Mini app dùng API

- Game dùng API

- SaaS dùng API

Ai kiểm soát API, người đó kiểm soát nghiệp vụ.

Vì thế bạn sẽ thấy, những cuộc tấn công nghiêm trọng hiện nay không còn là: đánh nghẽn băng thông, đánh sập trang chủ.

Mà là: trực tiếp giết chết tầng API.

8. Một câu nói thực tế sau cùng

Nhiều nhóm kỹ thuật vẫn nghĩ: "API không công khai thì chắc không bị tấn công đâu."

Nhưng thực tế là: JS có thể bắt, app có thể reverse, API có thể quét.

API không bao giờ "vô hình" cả.

Tư duy bảo mật thực sự không phải là: "cầu mong không ai phát hiện."

Mà là: "kể cả có phát hiện đi nữa, cũng không thể đánh sập."

FAQ

1. Tại sao API dễ bị tấn công hơn trang web thông thường?

Bởi vì bản thân API nằm gần "lõi nghiệp vụ" hơn.

Phần lớn nội dung trang web có thể cache, nhưng API thường cần: truy vấn database theo thời gian thực, sinh dữ liệu động, kiểm tra quyền, thực thi logic nghiệp vụ.

Điều đó có nghĩa: cùng một request, API tiêu tốn tài nguyên máy chủ nhiều hơn hẳn so với trang tĩnh.

Bọn tấn công cũng rõ điều này.

Thế nên hiện nay vô số cuộc tấn công nhắm thẳng vào: API đăng nhập, API tìm kiếm, API thanh toán, API token.

Vì đây là những nơi dễ làm sập backend nhất.

2. Tại sao nhiều cuộc tấn công API có lưu lượng nhỏ, nhưng máy chủ vẫn quỵ?

Đó là điểm khác biệt lớn nhất giữa tấn công API và DDoS truyền thống.

DDoS truyền thống: cạnh tranh băng thông và lưu lượng.

Tấn công API: cạnh tranh "mức độ tiêu hao tài nguyên".

Ví dụ một API tìm kiếm phức tạp: phải truy vấn DB, sắp xếp kết quả, kiểm tra quyền.

Kẻ tấn công chỉ cần gửi vài chục QPS, vài trăm QPS thôi.

Cũng đủ làm: CPU tăng vọt, MySQL cạn kiệt kết nối, Redis bị nghẽn.

Vậy nên: tấn công API phần nhiều không phải là "đánh nghẽn traffic", mà là "bóp chết bằng tính toán".

3. Tại sao CDN thông thường không chống nổi tấn công API?

Bởi vì mục tiêu thiết kế của CDN thông thường vốn không phải là "bảo mật nghiệp vụ".

CDN thường làm tốt: cache tĩnh, tăng tốc ảnh, phân phát video.

Nhưng request API thường: không thể cache, trả về động, cần gọi về origin.

Điều đó có nghĩa: traffic tấn công vẫn sẽ đến được máy chủ gốc của bạn.

Và CDN thông thường chỉ làm được tối đa: giới hạn tốc độ đơn giản, quy tắc WAF cơ bản.

Trước các cuộc tấn công API hiện đại: IP phân tán, tự động hóa trình duyệt, AI mô phỏng hành vi.

Thì gần như chịu.

4. Tại sao giới hạn tần suất (Rate Limit) ngày càng khó chặn được tấn công thật?

Bởi cách thức tấn công đã thay đổi.

Ngày trước: một IP gửi request điên cuồng.

Bây giờ: hàng chục nghìn IP gửi request với tần suất thấp, mỗi cái trông như người dùng bình thường.

Ví dụ: mỗi IP chỉ gửi 1-2 request mỗi giây. Nhìn riêng lẻ thì hoàn toàn bình thường.

Nhưng cộng dồn lại: API vẫn bị bào mòn, database vẫn quá tải.

Vì vậy các CDN cao cấp ngày nay phụ thuộc ngày càng nhiều vào: phân tích hành vi, chấm điểm rủi ro, dấu vân tay TLS, phân tích chuỗi request.

Chứ không chỉ đơn thuần là "giới hạn tần suất".

5. Tại sao API đặc biệt dễ bị tấn công CC?

Bởi vì bản chất của CC attack là: mô phỏng truy cập nghiệp vụ thật.

Và API thì lúc nào cũng: request nhẹ, dễ tự động hóa, dễ gọi từ script.

Kẻ tấn công thậm chí không cần traffic lớn.

Chỉ cần: giả lập request từ app, mang header bình thường, có Cookie và Token.

Là nhiều hệ thống sẽ tưởng nhầm: "đây là người dùng thật."

Đặc biệt: API đăng nhập, API captcha, API tìm kiếm.

Dễ trở thành mục tiêu nhất.

6. Làm thế nào để CDN chống DDoS cao cấp phân biệt "người thật" và "script"?

Đây là hướng kỹ thuật cốt lõi nhất của các hệ thống cao cấp hiện nay.

Hệ thống thực sự mạnh sẽ phân tích tổng hợp:

Tầng mạng: uy tín của IP, ASN, dấu vân tay TLS.

Tầng hành vi: nhịp điệu click, khoảng cách request, luồng điều hướng trang.

Tầng thiết bị: dấu vân tay trình duyệt, đặc tính Canvas, đặc tính WebGL.

Mô hình rủi ro: chấm điểm hành vi bằng AI, hệ thống uy tín động.

Mục tiêu cuối cùng chỉ có một: xác định request này "có giống con người không".

Các giải pháp thiên về chống DDoS như CDN07 cũng ngày càng chú trọng nhận diện hành vi động, thay vì quy tắc cố định truyền thống.

7. Tại sao nhiều giải pháp bảo vệ API lại làm app bị giật lag?

Đó là vì nhiều giải pháp bảo mật: "bảo mật được nhưng trải nghiệm cũng chết theo."

Ví dụ: kiểm tra sâu mọi request, tất cả API đều thách thức captcha, phân tích toàn bộ request về origin.

Kết quả: độ trễ API tăng, app load chậm, user bị ngắt kết nối liên tục.

Trọng tâm của một CDN cao cấp thực sự là: "xử lý thông minh tại biên".

Nghĩa là: kiểm tra kỹ các request có rủi ro cao, cho qua nhanh các request bình thường, lọc tại node biên.

Nếu không, chưa kịp để tấn công giết dịch vụ thì chính giải pháp bảo vệ đã làm dịch vụ chậm đi rồi.

Chia sẻ bài đăng này:

bài viết liên quan

Làm thế nào để tăng tốc truy cập từ Trung Quốc đại lục đến máy chủ nước ngoài? Đây là những giải pháp hiệu quả nhất

Làm thế nào để cải thiện tốc độ truy cập từ Trung Quốc đại lục đến máy chủ quốc tế? Bài viết này sẽ...

Dịch vụ CDN chống DDoS nào ổn định nhất cho thị trường Trung Quốc đại lục? 5 nhà cung cấp CDN bạn nhất định phải xem!

Đang tìm một CDN chống DDoS ổn định cho Trung Quốc đại lục? Nhiều CDN quốc tế gặp tình trạng độ trễ...

CDN chống DDoS thực sự ngăn chặn được những cuộc tấn công nào? Giải thích đầy đủ

CDN chống DDoS (cao cấp) thực sự bảo vệ bạn khỏi những kiểu tấn công nào? Từ DDoS, CC tấn công, đến...