域名被劫持到127.0.0.2是怎么回事?中国反诈DNS污染的原理与应对方案

域名突然被解析到127.0.0.2?这不是服务器故障,而是中国反诈DNS污染在作怪。本文从工程视角讲清原理、误判原因,以及如何通过架构和 CDN降低命中率。

如果你有一天发现:

- 域名在国内解析突然变成

127.0.0.2 - 海外访问一切正常,中国用户却全体“打不开”

- 服务器没挂、证书没过期、CDN 后台也没报警

恭喜你,这不是运维失误,你大概率撞上了中国反诈体系里的DNS污染机制。

而且我要先泼一盆冷水:这事儿不是“有没有违规内容”这么简单。

一、127.0.0.2 到底意味着什么?

在工程层面,127.0.0.2 并不是什么神秘 IP。它本质上是:一种“软拦截”的DNS黑洞地址

跟你熟悉的:

127.0.0.1(本地回环)0.0.0.0(无效地址)

在作用上非常像。区别只有一个:

127.0.0.2 在中国网络环境里,被默认当成「反诈 / 风险域名拦截返回值」。

换句话说:不是你的网站“连不上”,是DNS这一步直接被人为改写了结果。

二、这不是你服务器的问题,甚至不是你CDN的问题

很多人第一反应是:

- “是不是服务器被黑了?”

- “是不是DNS被劫持了?”

- “是不是CDN节点挂了?”

我可以很负责任地说一句:90% 的情况下,都不是。

因为如果是你这边出问题:

- 海外解析也会异常

- 不同地区返回 IP 会乱

- CDN控制台会有明显异常

但反诈DNS污染的典型特征是:

- 只在中国境内发生

- 解析结果高度一致

- 不同运营商同时出现

这说明一件事:拦截发生在“你控制不了的那一侧”。

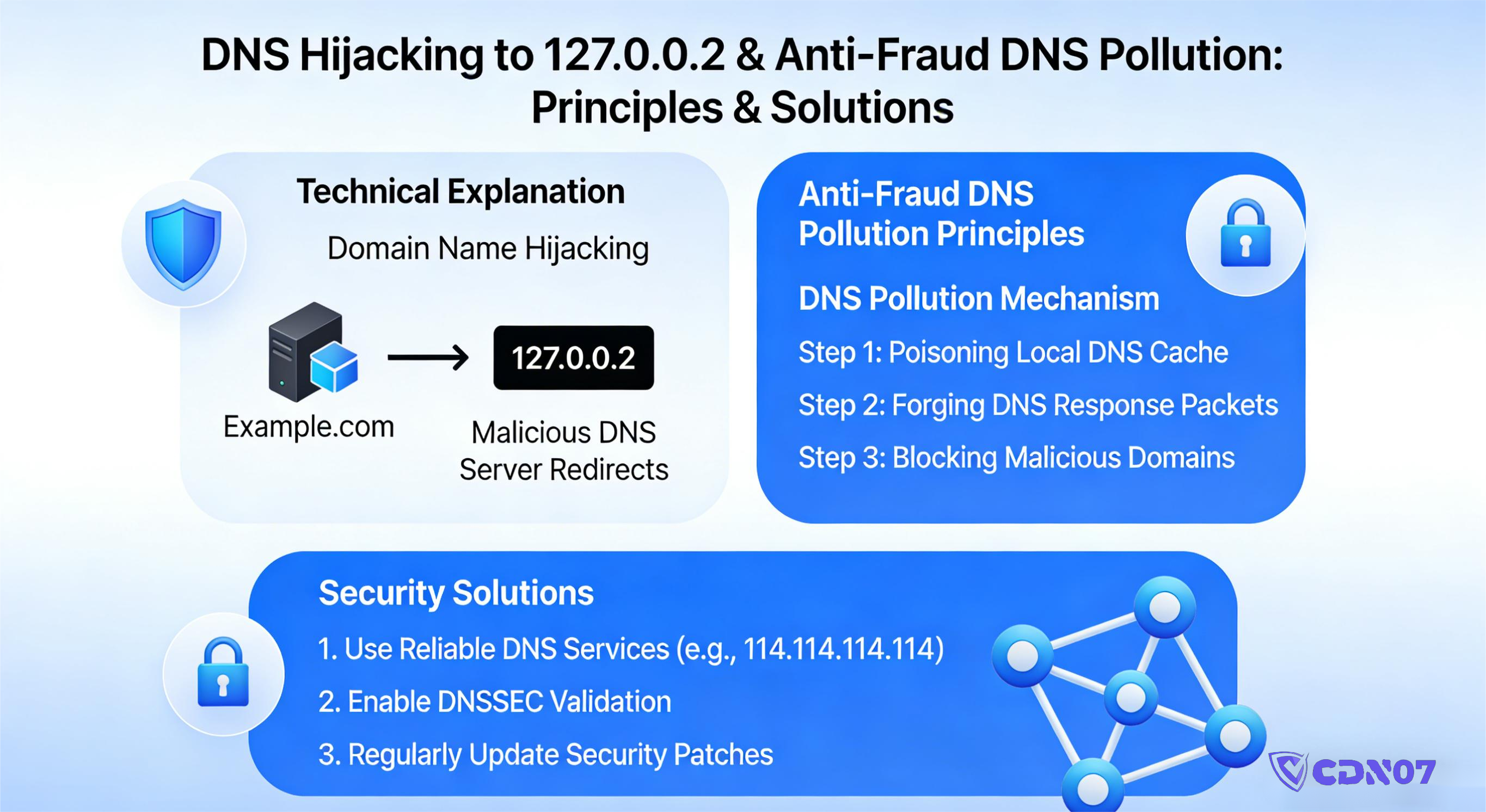

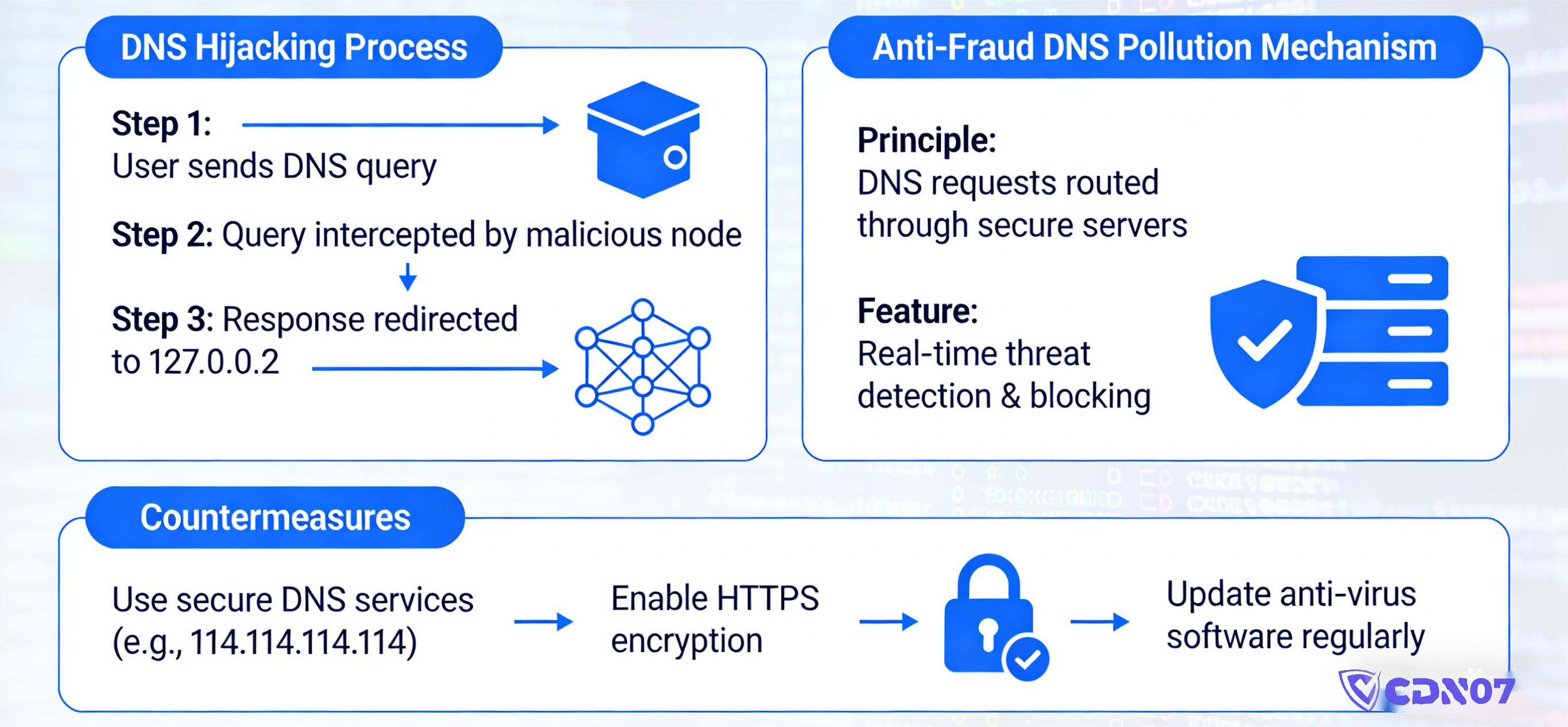

三、中国反诈DNS污染,到底是怎么工作的?

这部分很多文章会说得特别虚,我直接说人话。

1️⃣ 拦截点不在你这儿

中国的反诈体系,并不是在“访问你网站时”才拦。

它更像是:在“你问路之前”,就告诉你这条路是死路。

具体在哪?

- 运营商递归DNS

- 本地出口DNS

- 某些区域级DNS转发节点

当用户在国内执行:

如果这个域名命中反诈规则,DNS 返回的就不是你真实的 A 记录,而是:

浏览器当然打不开。

2️⃣ 为什么是DNS,而不是 HTTP 封锁?

原因很简单:便宜、稳定、误伤成本低。

- 不用管你是不是 HTTPS

- 不用解析你真实 IP

- 不用维持封锁状态表

DNS一刀切,对运营商来说是最“省事”的方案。

四、什么样的域名,最容易被打到 127.0.0.2?

这是很多站长最委屈的地方。

因为我见过太多 “什么都没干” 的站,被直接打进反诈池。

高风险画像,基本长这样:

1️⃣ 海外注册 + 海外解析

- 域名注册商在国外

- DNS在国外

- IP 在海外

在反诈系统眼里,这类域名天然风险更高。

2️⃣ 共享 IP / 池化 IP

你可能没违规,

但你和几十个“问题站”在一个 IP 池里。

连坐式拦截,很常见。

3️⃣ 短时间内访问行为异常

比如:

- 突然大量来自国内的直连请求

- 高频 API 调用

- 类似“跳转 / 回调 / 中转”行为

哪怕你是正经业务,行为特征像“诈骗链路”,照样中枪。

4️⃣ 域名历史不干净

很多人买二手域名,根本不查历史。结果域名几年前被用过:

- 灰产

- 跳转

- 钓鱼

你现在是清白的,但系统不一定“洗过档”。

五、为什么换服务器、换 IP、换CDN往往没用?

这是一个非常关键但被严重误解的问题。

因为:拦截对象是“域名”,不是 IP。

你换 IP,只是让:

而不是:

所以你会看到一种非常崩溃的现象:

- 新 IP 上线

- 国内还是解析 127.0.0.2

- 海外一切正常

这不是缓存,是策略命中。

六、那到底有没有“解法”?有,但分层级

我不会跟你说“100% 解决”,工程师不干这事。但现实是:有办法显著降低命中率,甚至提前规避。

第一层:止血(短期可见效果)

- 使用 多DNS体系(国内 / 国外分离)

- 中国访问走独立解析路径

- 降低直接命中反诈递归DNS的概率

这一步,很多普通CDN是做不到的。

第二层:结构性防污染(核心)

这才是关键。真正有效的方案,一定具备几个特征:

- Anycast 多入口

- 中国访问不直接暴露真实海外 IP

- DNS 返回结果具备“区域差异”

- 域名访问路径“不像诈骗链路”

也正是为什么:专门做高防 + 防污染 CDN的厂商,命中 127.0.0.2 的概率明显低很多。

不是玄学,是结构不一样。

第三层:行为画像“洗白”

这一点很少有人讲,但非常重要。反诈系统是行为驱动的,不是人工盯着你。

包括:

- 请求节奏

- 会话完整度

- TCP 行为

- 重定向逻辑

当你的网站行为“像一个正常商业站”,而不是“跳转中转器”,命中概率会明显下降。

七、为什么说“防污染 CDN”不是噱头?

很多人听到“防DNS污染”会本能反感。但我要说一句公道话:

真正有工程能力的厂商,做的不是“对抗反诈”,而是规避误判模型。

核心逻辑只有一句话:让你的域名,在系统里“看起来不像风险目标”。

这包括:

- DNS解析路径设计

- IP 暴露策略

- 边缘节点回源方式

- 是否出现“直连海外”的明显特征

CDN07高防防污染,本质就是在这一层做文章。

不是硬刚,是绕开雷区。

八、说句实在话:这不是黑白问题

最后我想说一句,可能不那么“爽”,但很真实。

中国反诈体系的目标不是你的网站,它要的是降低整体诈骗成功率。

在这个系统里:

- 误伤是被允许的

- 申诉路径极其漫长

- 技术站长往往是“沉默成本”

所以工程师真正能做的只有一件事:在规则之外,把自己做成“不显眼的那一个”。

这就是为什么:

- 架构设计

- CDN选型

- DNS路径

在今天,已经不是“加速问题”,而是生存问题。

常见问答

Q1:域名被解析成 127.0.0.2,是不是我网站被封了?

A:严格说,不是“被封站”,而是被DNS层拦了一下。服务器其实还活着,海外用户照样能访问,只是中国用户在“问DNS要地址”这一步,就被直接劝退了。很多人一看到 127.0.0.2 就慌,其实这一步离“彻底封死”还差得远。

Q2:我网站内容完全合法,为什么也会被反诈DNS命中?

A:这是最让人憋屈的地方。反诈系统不看你是不是好人,它看你“像不像坏人”。只要你的域名特征、访问行为、IP 池历史,跟诈骗链路有相似点,就可能被误伤。内容合规 ≠ 行为画像安全。

Q3:换服务器、换 IP、换 CDN,为什么一点用都没有?

A:因为拦的是域名,不是 IP。你换 IP,本质只是把“被盯上的域名”指向了新地址,DNS 返回 127.0.0.2 的逻辑并不会自动消失。这也是为什么很多人折腾一圈,问题还在原地。

Q4:127.0.0.2 是不是只影响某些运营商?

A:不一定。早期可能是单一运营商或区域命中,但一旦被同步到更高层级的反诈规则里,很快就会出现:

- 电信中

- 联通中

- 移动也中

而且命中率非常一致,这时候基本可以确定是系统级拦截。

Q5:这种反诈DNS污染能不能申诉解决?

A:理论上可以,现实中极其困难。流程长、路径不透明,而且你很难知道“到底是谁拦的”。对大部分中小站点来说,技术规避比行政申诉更现实。

Q6:什么样的网站最容易被打到 127.0.0.2?

A:经验总结下来,高风险站点通常有这些特征:

- 域名、DNS、服务器都在海外

- 用的是共享 IP 或冷门 IP 段

- 访问行为像中转、跳转、接口调用

- 域名有“历史黑账”

单看都不致命,叠在一起就很危险。

Q7:防污染CDN到底是在“对抗反诈”吗?

A:不是。真正靠谱的防污染CDN干的是一件事:降低被误判的概率。它通过架构设计、解析路径、访问行为“伪装成正常商业网站”,而不是去硬刚反诈系统。

Q8:用了防污染 CDN,就能 100% 避免 127.0.0.2 吗?

A:不可能有人敢这么保证。但在实际使用中,把命中率压到 10% 以下是完全现实的。这也是为什么很多长期面向中国用户的海外站,都会在一开始就把“防污染”作为基础架构的一部分。

Share this post:

Related Posts

2026年中国大陆访问最快的海外高防CDN推荐(实测对比)

2026年中国大陆访问最快的海外高防CDN推荐,实测对比CDN07、Cloudflare、Akamai、Fastly等主流海外CDN服务...