Tại sao tên miền lại trỏ đến 127.0.0.2? Tìm hiểu cơ chế và cách xử lý ô nhiễm DNS chống lừa đảo của Trung Quốc

Tên miền của bạn đột nhiên trỏ đến 127.0.0.2? Đó không phải là lỗi máy chủ, mà rất có thể là do ô nhiễm DNS trong hệ thống chống lừa đảo của Trung Quốc. Bài viết này giải thích cặn kẽ nguyên lý kỹ thuật, lý do dính nhầm, và cách giảm thiểu rủi ro thông qua kiến trúc hợp lý và một CDN chuyên dụng.

Hãy tưởng tượng một ngày đẹp trời, bạn phát hiện ra rằng:

- Tên miền của bạn đột nhiên trỏ đến

127.0.0.2đối với người dùng tại Trung Quốc. - Mọi truy cập từ nước ngoài đều hoàn toàn bình thường, nhưng toàn bộ người dùng Trung Quốc lại "không thể vào được".

- Máy chủ không sao, chứng chỉ SSL chưa hết hạn, và bảng điều khiển CDN cũng chẳng báo động gì.

Xin chúc mừng, đây không phải là sai sót trong vận hành của bạn, mà rất có thể bạn đã va phải cơ chế gây ô nhiễm DNS trong hệ thống phòng chống lừa đảo của Trung Quốc.

Và tôi phải nói thẳng ngay từ đầu: Vấn đề này không đơn giản là "có nội dung vi phạm hay không".

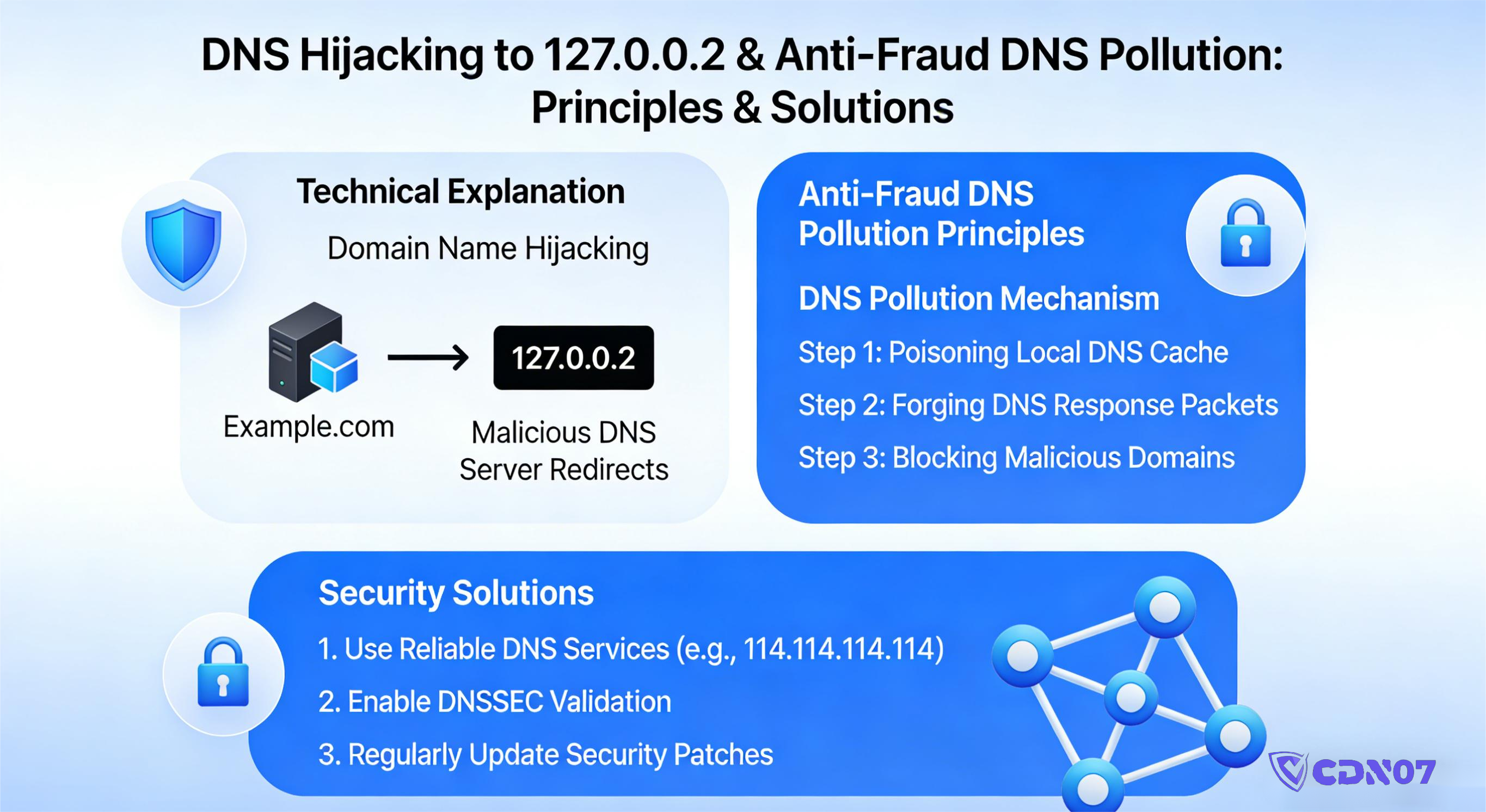

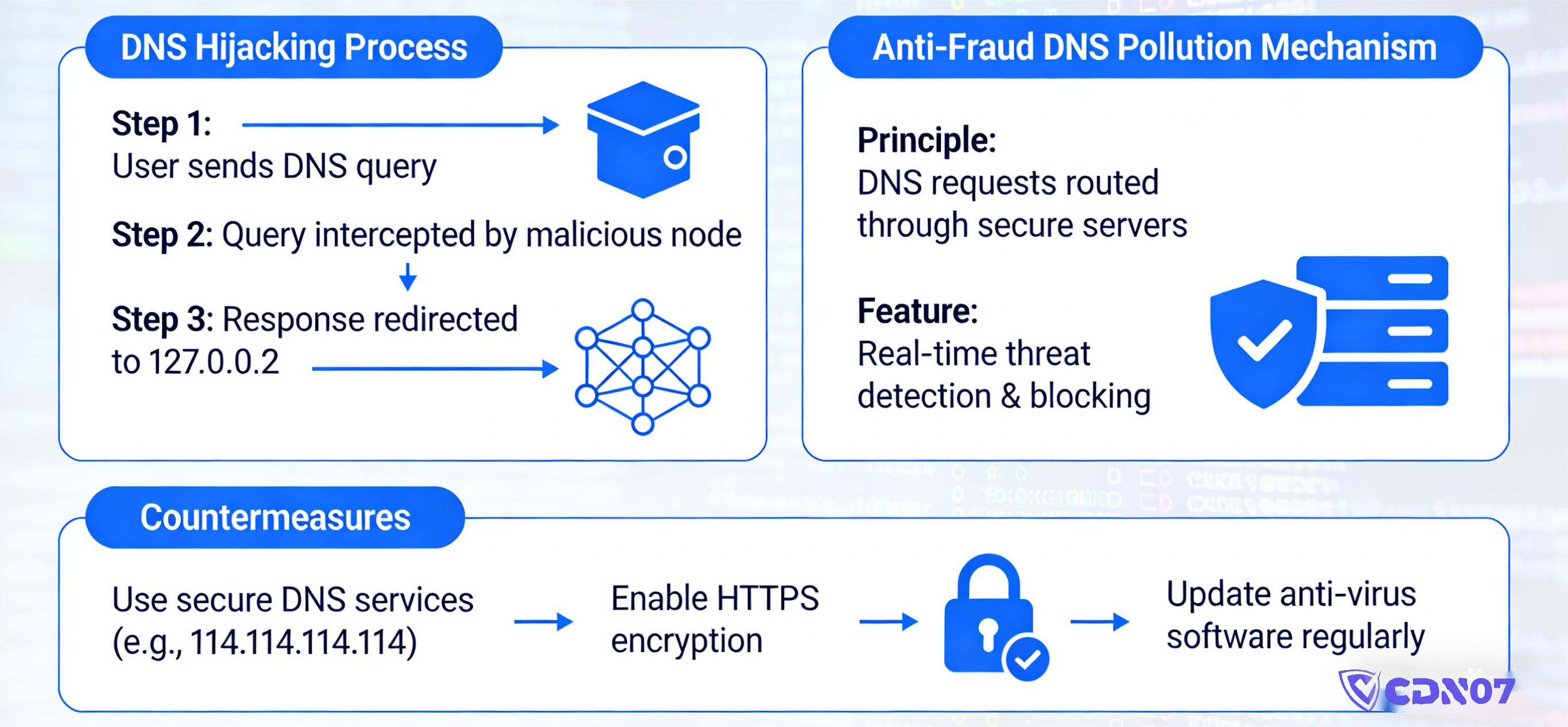

1. 127.0.0.2 thực sự có ý nghĩa gì?

Về mặt kỹ thuật, 127.0.0.2 không phải là một địa chỉ IP bí ẩn nào cả. Bản chất của nó là: Một dạng địa chỉ "lỗ đen" DNS để chặn mềm (soft-block)

Nó hoạt động rất giống với những địa chỉ bạn đã quen thuộc:

127.0.0.1(loopback nội bộ)0.0.0.0(địa chỉ không hợp lệ)

Chỉ có một điểm khác biệt duy nhất:

Trong môi trường mạng Trung Quốc, 127.0.0.2 được mặc định xem như là giá trị trả về để chặn các tên miền có rủi ro / liên quan đến lừa đảo.

Nói cách khác: Không phải website của bạn "không kết nối được", mà là ở bước DNS, kết quả đã bị can thiệp và viết lại một cách có chủ đích.

2. Đây không phải lỗi máy chủ của bạn, thậm chí cũng không phải lỗi CDN của bạn

Phản ứng đầu tiên của nhiều người thường là:

- "Chẳng lẽ máy chủ bị hack rồi?"

- "DNS bị chiếm quyền điều khiển à?"

- "CDN bị sập node rồi sao?"

Tôi có thể khẳng định một cách có trách nhiệm rằng: 90% trường hợp, không phải vậy.

Bởi vì nếu là lỗi từ phía bạn:

- Thì việc phân giải từ nước ngoài cũng sẽ bất thường.

- Các vùng miền khác nhau sẽ trả về IP lộn xộn, không đồng nhất.

- Bảng điều khiển CDN sẽ hiển thị lỗi rõ ràng.

Nhưng ô nhiễm DNS do chống lừa đảo có những đặc điểm điển hình sau:

- Chỉ xảy ra trong lãnh thổ Trung Quốc

- Kết quả phân giải rất đồng nhất (127.0.0.2)

- Xảy ra đồng thời trên tất cả các nhà mạng lớn

Điều này chứng tỏ một điều: Sự can thiệp đang diễn ra ở phía mà bạn không thể kiểm soát được.

3. Cơ chế ô nhiễm DNS chống lừa đảo của Trung Quốc hoạt động ra sao?

Phần này nhiều bài viết thường nói rất chung chung. Tôi sẽ nói một cách dễ hiểu nhất.

1️⃣ Điểm chặn không nằm ở phía bạn

Hệ thống chống lừa đảo của Trung Quốc không đợi đến lúc "truy cập vào website bạn" mới chặn.

Nó giống như kiểu: trước khi bạn "hỏi đường", nó đã bảo con đường này là đường cụt rồi.

Cụ thể là ở đâu?

- DNS đệ quy của nhà mạng

- DNS cổng mạng nội bộ

- Một số node chuyển tiếp DNS cấp vùng

Khi người dùng ở Trung Quốc thực hiện truy vấn:

Nếu tên miền này trúng quy tắc chống lừa đảo, DNS sẽ không trả về bản ghi A thật của bạn, mà thay vào đó là:

Dĩ nhiên trình duyệt không thể mở được trang.

2️⃣ Tại sao lại chặn ở DNS thay vì chặn HTTP?

Lý do rất đơn giản: Rẻ, ổn định, và giảm thiểu thiệt hại nhầm (collateral damage) ở mức thấp nhất.

- Không cần quan tâm bạn có dùng HTTPS hay không.

- Không cần phân tích IP thật của bạn.

- Không cần duy trì bảng trạng thái chặn.

DNS "một nhát cắt" là giải pháp "tiết kiệm công sức" nhất cho các nhà mạng.

4. Loại tên miền nào dễ bị đưa vào danh sách 127.0.0.2 nhất?

Đây là điều khiến nhiều quản trị viên thấy ấm ức nhất.

Vì tôi đã thấy rất nhiều website "chẳng làm gì sai" mà vẫn bị đưa vào "vùng chống lừa đảo".

Chân dung rủi ro cao thường có dạng như sau:

1️⃣ Đăng ký ở nước ngoài + Máy chủ DNS ở nước ngoài

- Nhà đăng ký tên miền ở nước ngoài.

- DNS đặt ở nước ngoài.

- Địa chỉ IP ở nước ngoài.

Trong mắt hệ thống chống lừa đảo, những tên miền kiểu này có rủi ro cao hơn một cách tự nhiên.

2️⃣ Dùng chung IP / IP pool

Có thể bạn không vi phạm gì, nhưng bạn đang ở chung một pool IP với hàng chục website "có vấn đề" khác.

Chặn kiểu "ở chung chịu tội" rất phổ biến.

3️⃣ Hành vi truy cập bất thường trong thời gian ngắn

Ví dụ như:

- Đột nhiên có lượng lớn request trực tiếp từ Trung Quốc.

- Gọi API tần suất cao.

- Hành vi giống "chuyển hướng / callback / trung gian".

Dù bạn là dịch vụ chân chính, nhưng hành vi lại giống một "đường dây lừa đảo" thì vẫn trúng đòn.

4️⃣ Lịch sử tên miền không sạch

Nhiều người mua tên miền cũ mà không hề tra cứu lịch sử. Kết quả là tên miền đã từng bị dùng vài năm trước cho:

- Mã độc, chợ đen.

- Chuyển hướng bất hợp pháp.

- Lừa đảo (phishing).

Bây giờ bạn trong sạch, nhưng hệ thống thì chưa chắc đã "xóa án tích" cho nó.

5. Tại sao đổi máy chủ, đổi IP, đổi CDN thường không ăn thua?

Đây là một vấn đề cực kỳ quan trọng nhưng lại bị hiểu sai nghiêm trọng.

Bởi vì: Đối tượng bị chặn là "tên miền", chứ không phải IP.

Bạn đổi IP, chẳng qua là làm cho:

Chứ không phải:

Vì thế bạn sẽ thấy một hiện tượng cực kỳ bực mình:

- IP mới vừa lên.

- Trong nước vẫn phân giải ra 127.0.0.2.

- Ngoài nước vẫn truy cập bình thường.

Đây không phải do cache, mà là do trúng chính sách chặn.

6. Vậy rốt cuộc có "cách giải quyết" không? Có, nhưng phải phân theo cấp độ

Tôi sẽ không nói với bạn là "giải quyết 100%". Kỹ sư không làm trò đó. Nhưng thực tế là: Có những cách làm giảm đáng kể tỷ lệ dính chặn, thậm chí phòng tránh từ xa.

Cấp độ 1: Cầm máu (hiệu quả trong ngắn hạn)

- Sử dụng hệ thống DNS phân tách (split-horizon DNS) (riêng trong nước / ngoài nước).

- Lưu lượng từ Trung Quốc đi theo một đường phân giải riêng biệt.

- Giảm xác suất truy cập trực tiếp vào các DNS đệ quy có chính sách chặn.

Bước này, nhiều CDN thông thường không làm được.

Cấp độ 2: Phòng chống ô nhiễm mang tính cấu trúc (Cốt lõi)

Đây mới là mấu chốt. Một giải pháp thực sự hiệu quả nhất định phải có vài đặc điểm sau:

- Anycast đa điểm vào

- Lưu lượng từ Trung Quốc không làm lộ IP thật ở nước ngoài

- Kết quả DNS trả về có sự khác biệt theo khu vực

- Đường đi của tên miền trông không giống "đường dây lừa đảo"

Đó cũng là lý do tại sao: các nhà cung cấp CDN chuyên dụng vừa chống tấn công vừa chống ô nhiễm có tỷ lệ dính 127.0.0.2 thấp hơn hẳn.

Không phải huyền bí gì, mà là do cấu trúc của họ khác hẳn.

Cấp độ 3: "Tẩy trắng" hồ sơ hành vi

Điều này ít ai nói đến, nhưng cực kỳ quan trọng. Hệ thống chống lừa đảo là dựa trên hành vi, chứ không phải có người ngồi canh bạn.

Bao gồm:

- Nhịp độ request.

- Mức độ hoàn thiện của phiên truy cập (session).

- Hành vi TCP.

- Logic chuyển hướng.

Khi website của bạn hành xử "giống một trang web thương mại bình thường", chứ không phải "công cụ chuyển hướng", thì tỷ lệ trúng chặn sẽ giảm rõ rệt.

7. Tại sao nói "CDN chống ô nhiễm" không phải là chiêu trò tiếp thị?

Nhiều người nghe đến "chống ô nhiễm DNS" thường có phản ứng tự nhiên là không thích. Nhưng tôi xin nói một câu công bằng:

Những nhà cung cấp thực sự có năng lực kỹ thuật, họ không làm việc "chống lại hệ thống chống lừa đảo", mà là tránh né các mô hình đánh giá sai (false positive).

Logic cốt lõi chỉ có một câu: Làm cho tên miền của bạn, trong mắt hệ thống, "trông không giống một mục tiêu rủi ro".

Điều này bao gồm:

- Thiết kế đường đi của DNS.

- Chiến lược lộ IP.

- Cách thức edge node lấy dữ liệu về từ nguồn (origin).

- Có xuất hiện đặc điểm "kết nối thẳng ra nước ngoài" hay không.

CDN07 giải pháp chống ô nhiễm và chống tấn công, thực chất là làm việc ở tầng này.

Không phải là chống đối trực diện, mà là đi vòng qua bãi mìn.

8. Nói thật lòng: Đây không phải chuyện đen trắng rõ ràng

Cuối cùng, tôi muốn nói một điều, có thể nghe không được "sướng tai" lắm, nhưng rất thật.

Hệ thống chống lừa đảo của Trung Quốc không nhắm vào website của bạn, mục tiêu của nó là giảm tỷ lệ thành công của lừa đảo nói chung.

Trong một hệ thống như vậy:

- Việc dính nhầm (false positive) được chấp nhận.

- Con đường khiếu nại cực kỳ dài dòng và không rõ ràng.

- Các quản trị viên kỹ thuật thường là "cái giá phải trả thầm lặng".

Vậy nên điều thực sự mà người làm kỹ thuật có thể làm chỉ là: Trong khuôn khổ các quy tắc đó, hãy làm cho website mình trở thành cái "không bị chú ý".

Đó là lý do tại sao:

- Thiết kế kiến trúc.

- Chọn lựa CDN.

- Đường đi của DNS.

Ngày nay, không còn đơn thuần là "vấn đề tăng tốc" nữa, mà đã trở thành vấn đề sống còn.

Các câu hỏi thường gặp

Q1: Tên miền bị phân giải thành 127.0.0.2, có phải website tôi bị chặn rồi không?

A: Nói một cách chính xác, không phải là "bị chặn website", mà là bị chặn ở tầng DNS. Máy chủ thực tế vẫn sống, người dùng nước ngoài vẫn truy cập được, chỉ có người dùng Trung Quốc, ngay bước "hỏi DNS xin địa chỉ" đã bị từ chối ngay. Nhiều người thấy 127.0.0.2 là hoảng, nhưng thực ra nó còn xa mới tới mức "bị chặn hoàn toàn".

Q2: Nội dung website tôi hoàn toàn hợp pháp, sao cũng bị dính chặn?

A: Đây là điều ấm ức nhất. Hệ thống chống lừa đảo không quan tâm bạn có phải người tốt không, nó chỉ xem bạn "có giống kẻ xấu không". Chỉ cần đặc điểm tên miền, hành vi truy cập, lịch sử IP pool của bạn có nét tương đồng với đường dây lừa đảo, là có thể bị dính nhầm. Nội dung hợp pháp ≠ Hồ sơ hành vi an toàn.

Q3: Đổi máy chủ, đổi IP, đổi CDN, sao chẳng ăn thua gì?

A: Vì bị chặn là tên miền, không phải IP. Bạn đổi IP, thực chất chỉ là làm cho "cái tên miền đang bị theo dõi" trỏ sang địa chỉ mới, chứ logic DNS trả về 127.0.0.2 không tự nhiên mất đi. Đó là lý do nhiều người loay hoay đủ kiểu mà vẫn không thoát.

Q4: 127.0.0.2 có chỉ ảnh hưởng vài nhà mạng nhất định không?

A: Không hẳn. Lúc đầu có thể chỉ một nhà mạng hoặc một vùng dính, nhưng một khi đã được đồng bộ lên các lớp quy tắc chống lừa đảo cao hơn, thì nhanh chóng sẽ thấy:

- China Telecom dính.

- China Unicom dính.

- China Mobile cũng dính.

Và tỷ lệ dính rất đồng nhất, lúc đó có thể xác định đây là chặn ở cấp độ hệ thống.

Q5: Loại ô nhiễm DNS chống lừa đảo này có thể khiếu nại để giải quyết không?

A: Về lý thuyết là có, nhưng thực tế thì cực kỳ khó. Quy trình dài, đường đi không rõ ràng, và bạn khó mà biết được "rốt cuộc là ai đã chặn". Đối với phần lớn các trang vừa và nhỏ, tránh né bằng kỹ thuật thực tế hơn là khiếu nại hành chính.

Q6: Loại website nào dễ bị dính 127.0.0.2 nhất?

A: Tổng kết từ kinh nghiệm, những website rủi ro cao thường có các đặc điểm:

- Tên miền, DNS, máy chủ đều ở nước ngoài.

- Dùng IP dùng chung hoặc các dải IP kém phổ biến.

- Hành vi truy cập giống như trung gian, chuyển hướng, gọi API.

- Tên miền có "tiền án tiền sự" trong lịch sử.

Từng cái một nhìn thì không chết người, nhưng gộp lại với nhau thì rất nguy hiểm.

Q7: CDN chống ô nhiễm có phải là "chống lại hệ thống chống lừa đảo" không?

A: Không phải. CDN chống ô nhiễm thực sự làm một việc: Giảm xác suất bị dính nhầm. Nó thông qua thiết kế kiến trúc, đường đi phân giải, hành vi truy cập để "ngụy trang thành một website thương mại bình thường", chứ không phải lao vào đấu với hệ thống chống lừa đảo.

Q8: Dùng CDN chống ô nhiễm thì có tránh được 100% 127.0.0.2 không?

A: Không ai dám đảm bảo như vậy. Nhưng trong thực tế sử dụng, kẹp tỷ lệ dính xuống dưới 10% là hoàn toàn khả thi. Đó cũng là lý do nhiều website nước ngoài phục vụ người dùng Trung Quốc lâu dài, đều đưa "chống ô nhiễm" vào kiến trúc cơ bản ngay từ đầu.

Chia sẻ bài đăng này:

bài viết liên quan

Giải pháp Game Shield SDK chống DDoS tốt nhất: Đánh giá các phương án bảo vệ game ổn định nhất

Đối mặt với các cuộc tấn công DDoS, CC liên tục và tình trạng giật lag, ngắt kết nối, ngày càng nhiề...

Giá CDN chống DDoS cao cấp bao nhiêu là hợp lý? Đừng để bị lừa bởi giá rẻ

Giá CDN chống DDoS cao cấp thế nào là hợp lý? Các gói “cao cấp” giá rẻ có thực sự đáng tin? Rất nhiề...

CDN chống DDoS quốc tế truy cập nhanh nhất từ Trung Quốc đại lục năm 2026 (So sánh thực tế)

Đâu là CDN chống DDoS quốc tế có tốc độ truy cập nhanh nhất từ Trung Quốc đại lục năm 2026? Bài đánh...