DDoS防护解决方案推荐:从清洗中心到高防CDN的完整架构与选型指南

从清洗中心、高防IP到高防CDN,全面解析DDoS防护解决方案的真实架构与选型逻辑,结合站长实战经验,帮你避开参数陷阱,选到真正适合自己业务的防护方案。

只要你的网站有一点访问量,只要业务开始赚钱,DDoS 攻击迟早会找上门。

区别只在于:是偶尔被扫一下,还是被长期盯上。

很多站长第一次被打,反应通常是:

- “是不是服务器太差了?”

- “要不要换个云?”

- “加个防火墙能不能解决?”

等真正折腾一圈下来,才发现一个现实问题:

DDoS 不是靠“补丁式操作”解决的,而是靠一整套防护架构。

这篇文章,我会把市面上常见的 DDoS 防护解决方案,从底层到前端,一层一层拆开,用尽量直白的话,帮你搞清楚:

- 清洗中心到底在干嘛

- 高防IP和高防CDN差在哪

- Anycast、BGP 防护是不是智商税

- 不同业务,防护方案该怎么选

- 哪些地方最容易被忽悠

一、先说清楚一个事实:DDoS 防护,本质防的是什么?

在聊方案之前,我们先统一一个认知。

DDoS 攻击真正想做的事只有一件:

把你的“入口”挤爆,让正常用户进不来。

这个“入口”可能是:

- 带宽

- 连接数

- CPU

- 内存

- 应用线程

- 数据库

所以 DDoS 防护的核心目标,也只有一个:

把攻击流量和正常流量分开,让“脏的走掉,干净的留下”。

所有防护方案,都是围绕这个目标展开的。

二、DDoS防护的底层:清洗中心到底是什么?

很多站长第一次听到“清洗中心”,会觉得很高大上,其实逻辑并不复杂。

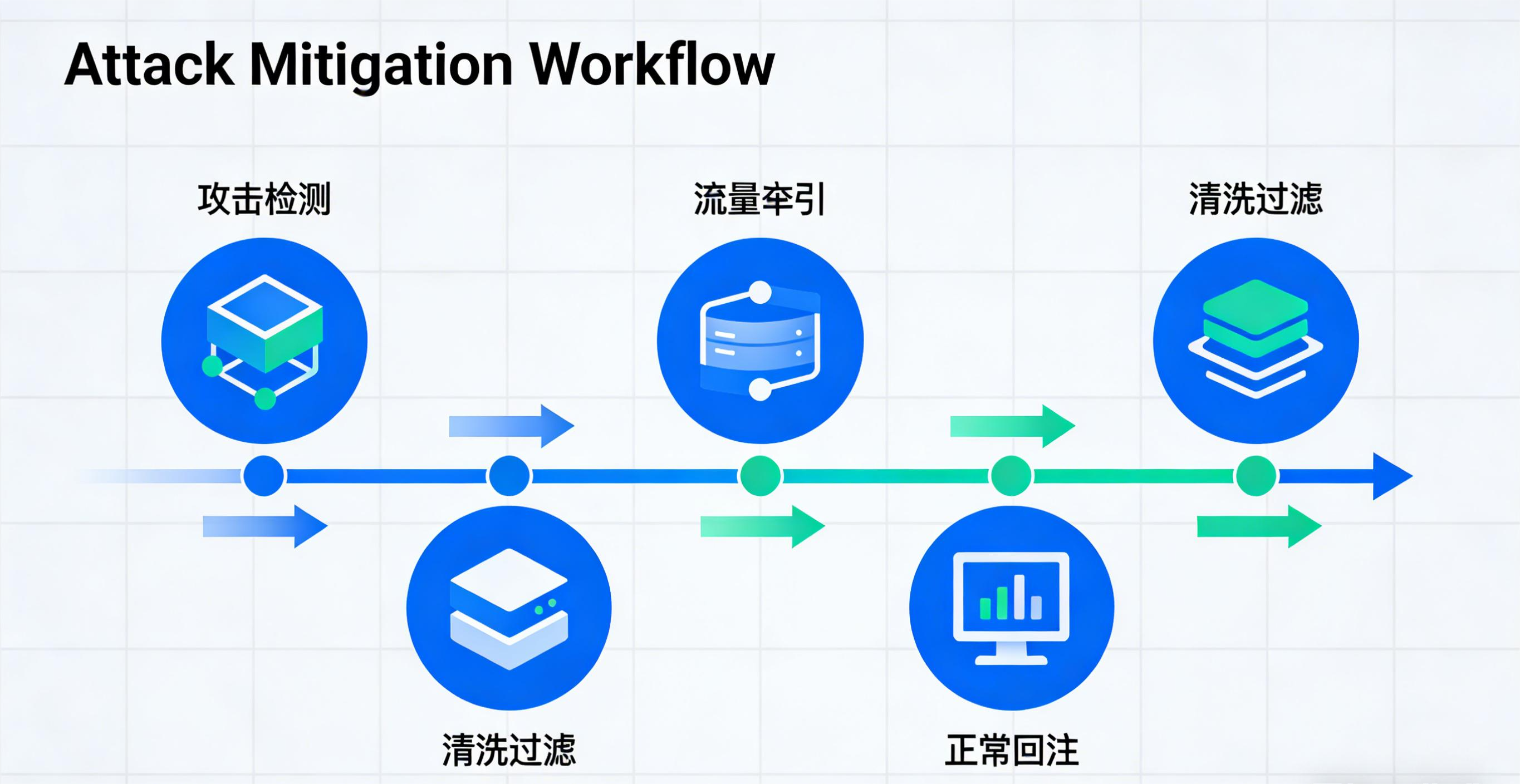

1️⃣ 清洗中心是做什么的?

你可以把它理解成一个超大号过滤器:

- 所有流量先进去

- 正常流量被放行

- 攻击流量被丢弃

清洗中心通常具备:

- 超大带宽

- 专用硬件

- 攻击识别系统

- 自动化策略

真正的 DDoS 防护能力,90% 来自清洗中心。

2️⃣ 为什么不是“服务器自己扛”?

因为普通服务器:

- 带宽小

- 抗压能力有限

- 一旦被打满,连管理都进不去

而清洗中心的设计初衷,就是专门挨打。

3️⃣ 清洗中心分哪几种?

站长角度,记住这三类就够了:

- 运营商级清洗中心(电信/联通/移动)

- 云厂商清洗中心(云厂商自建)

- 第三方高防清洗中心

区别不在“能不能防”,而在于:

- 触发快不快

- 误杀多不多

- 成本高不高

三、高防IP:最传统、也最容易被误解的方案

很多人第一次接触 DDoS 防护,就是从高防IP开始的。

1️⃣ 高防IP的工作方式

逻辑很简单:

- 给你一个“抗打的 IP”

- 你的域名解析到这个 IP

- 攻击流量先打到高防IP

- 清洗后再转发到源站

优点很明确:

- 防护能力强

- 架构直观

- 对应用改动小

2️⃣ 高防IP的局限性

但它也有明显短板:

- 只有一个入口

- 容易被针对

- 加速能力有限

- 不适合大规模用户访问

所以高防IP更适合:

- 后台系统

- API 接口

- 管理面板

- 核心但不公开的业务

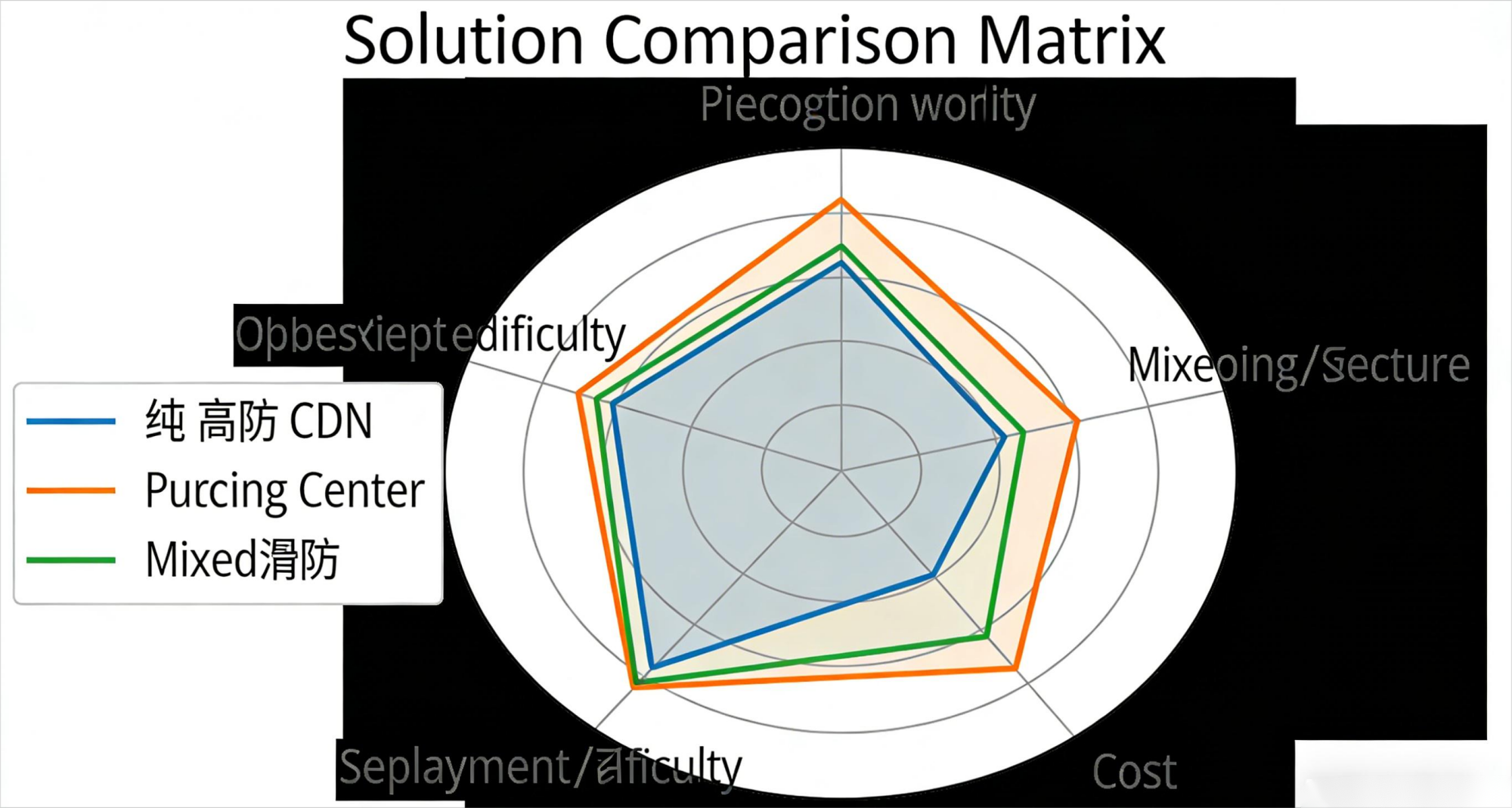

四、高防CDN:为什么成了主流方案?

真正适合对外网站的 DDoS 防护方案,基本都会走向一个方向:

高防CDN。

1️⃣ 高防CDN和普通CDN的本质区别

普通 CDN:

👉 以加速为主,防护是附带

高防 CDN:

👉 以防护为核心,加速是附带

它的典型特点是:

- 多节点分布

- 流量被自然分散

- 每个节点都具备清洗能力

- 攻击不容易集中打爆

2️⃣ 为什么CDN天生更适合抗 DDoS?

原因很简单:

- 攻击被分散到多个节点

- 单点压力大幅降低

- 回源被保护在后面

你可以理解为:

不是硬扛,而是把攻击“摊薄”。

3️⃣ 高防CDN真正值钱的地方

不是节点多,而是:

- 清洗是否独立

- 策略是否自动

- 行为识别是否成熟

- 攻击时是否优先保障正常用户

这也是为什么:

有些高防CDN参数很猛,实战却不行。

五、Anycast、BGP 防护,到底是不是噱头?

这是很多榜单最爱写的点。

1️⃣ Anycast 防护的核心思路

Anycast 的逻辑是:

- 同一个 IP

- 多个节点同时对外

- 流量自动就近接入

优点是:

- 攻击天然被分散

- 全球覆盖好

- 单点失败影响小

但前提是:

节点数量和质量必须真的够。

2️⃣ BGP 防护解决的是什么问题?

BGP 的核心价值在于:

- 多运营商接入

- 路由更灵活

- 出现异常可快速切换

它更偏向于:

- 稳定性

- 兼容性

而不是单纯“防御能力”。

3️⃣ Anycast / BGP 的真实定位

一句话总结:

- 它们是防护体系的“加分项”,不是核心能力。

- 真正决定你能不能扛住攻击的,还是清洗能力。

六、AI 清洗:是不是噱头?什么时候真的有用?

现在几乎所有厂商都会说自己有 AI 防护。

说实话:既不是神话,也不是骗局。

1️⃣ AI 真正擅长的事

- 识别 CC 攻击

- 区分人和脚本

- 发现异常访问行为

- 降低误封概率

特别是在持续性、低强度攻击中,非常有价值。

2️⃣ AI 不擅长的事

- 瞬时超大流量洪水

- 纯带宽碾压

这种情况,拼的还是基础设施。

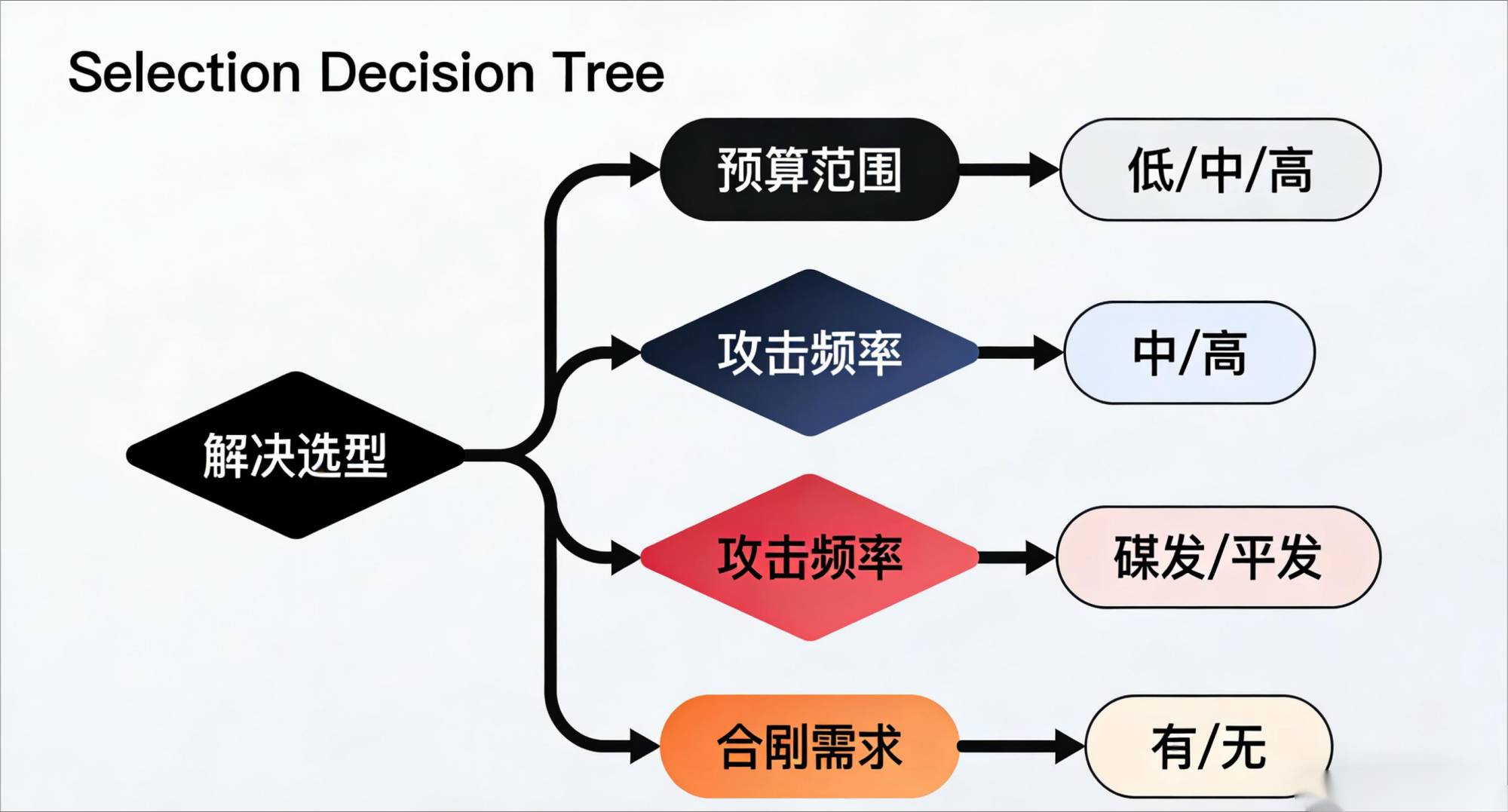

七、不同业务,该怎么选DDoS防护方案?

这是站长最关心的一段。

✔ 内容站 / 博客 / 资讯站

- 访问量大

- 静态资源多

👉 高防CDN 优先

✔ 动态站 / 电商 / SaaS

- 登录多

- 接口多

👉 高防CDN + 行为防护

✔ API / 后台 / 内部系统

- 不对外

- 稳定性第一

👉 高防IP

✔ 全球用户分散

👉 Anycast 高防CDN

八、站长一定要警惕的 5 个坑

1️⃣ 只看防御参数

2️⃣ 忽略攻击触发阈值

3️⃣ 不问回源保护

4️⃣ 低价长期用

5️⃣ 被“无限防护”忽悠

DDoS 防护,没有“无限”,只有“上限 + 策略”。

九、一句站长级总结

如果让我只留一句话给你:

DDoS 防护不是买一个产品,而是选一套适合自己业务的架构。

清洗中心是地基,高防CDN是前线,策略和调度是大脑。

选对了,攻击只是噪音;选错了,再贵也只是心理安慰。

FAQ:

Q1:高防CDN能完全防住 DDoS 吗?

不能完全,但可以把影响控制在可接受范围。

Q2:高防IP和高防CDN能一起用吗?

可以,很多核心业务都会这样组合。

Q3:Anycast 一定比普通 CDN 强吗?

不一定,关键看节点质量和清洗能力。

Q4:小网站有必要做 DDoS 防护吗?

如果业务有价值,迟早要做。

Share this post: