ブロック対策CDN & スロットリング対策CDN:アーキテクチャ、原理、選定ガイド

ブロック対策CDNとスロットリング対策CDNはどのように機能するのか?このガイドでは、実際のネットワークアーキテクチャから、その原理、適用シーン、選定のポイントを解説し、サイトオーナーがブロックリスクを低減し、アクセス安定性を向上させるお手伝いをします。

少しでも「センシティブ」なオンラインサービスを運営したことがある方、またはサイトの訪問者が多様な方であれば、おそらく以下のような問題に遭遇したことがあるでしょう:

- サイトが特定の地域で突然アクセス不能になる。

- ドメインは報告されていないのに、DNS解決がおかしくなる。

- IPにはpingが通るが、ブラウザでアクセスするとタイムアウトする。

- 日中は使えるが、夜間は「一部地域で接続不能」になる。

- サーバーを変えてもダメで、ドメインを変えても長く持たない。

多くのサイトオーナーが気付くのはその時です:

これはサーバーの問題ではなく、「ブロック」または「スロットリング(帯域制限/妨害)」を受けているのだと。

そこで、「ブロック対策CDN」「スロットリング対策CDN」といった用語が頻繁に聞かれるようになります。

しかし正直なところ、これらの用語は乱用されており、多くの人が本当のところを理解していません:

- いったい何から守っているのか?

- 技術的に信頼できるのか?

- 「完全にブロックされない」ソリューションは本当にあるのか?

- 選び方を間違えると、かえって状況を悪化させる可能性は?

本記事では、実世界のネットワークの観点から、これらの疑問を明確に説明します。

1. まず明確に:「ブロック」と「スロットリング」の違い

これがすべての前提です。

1️⃣ いわゆる「ブロック」は、通常以下の3つの状況を指します:

① DNSレベルでのブロック

- DNSキャッシュポイズニング(汚染)。

- 誤ったIPアドレスを返す。

- 特定地域での名前解決失敗。

② IPレベルでのブロック

- ターゲットIPへのパケットが破棄される。

- TCPコネクションの確立に失敗する。

- ISPレベルでのトラフィック遮断。

③ SNI / HTTPレベルでのブロック

- TLSハンドシェイク段階での識別。

- 特定のHostヘッダーに対するコネクションリセット。

- 「ネットワーク問題」のように見えるが、実際は標的型遮断。

多くのサイトオーナーは「サイトが表示されない」という現象だけを知っており、どのレイヤーで遮断されているかを知りません。

2️⃣ 「ブロック」と「スロットリング」は同じではありません。

簡単に区別すると:

- ブロック:

ハードな遮断 ― 単純に接続できない。 - スロットリング:

ソフトな制限 ― 干渉、速度低下、不安定化。

現実には、ほとんどのサイトは即座にブロックされるのではなく、段階的にスロットリングされます:

- まずパケットロスが始まる。

- 次にタイムアウトが発生する。

- その後、断続的なアクセスになる。

- 最終的に完全に到達不能になる。

これが多くの人が「サーバーが不安定」と誤診断する理由です。

2. ブロック対策/スロットリング対策CDNは、実際に何から守るのか?

最初に結論を述べます:

ブロック対策/スロットリング対策CDNは、「決してブロックされない」ことを保証するものではありません。その目的は、識別され、標的にされ、完全に遮断される確率を低減することにあります。

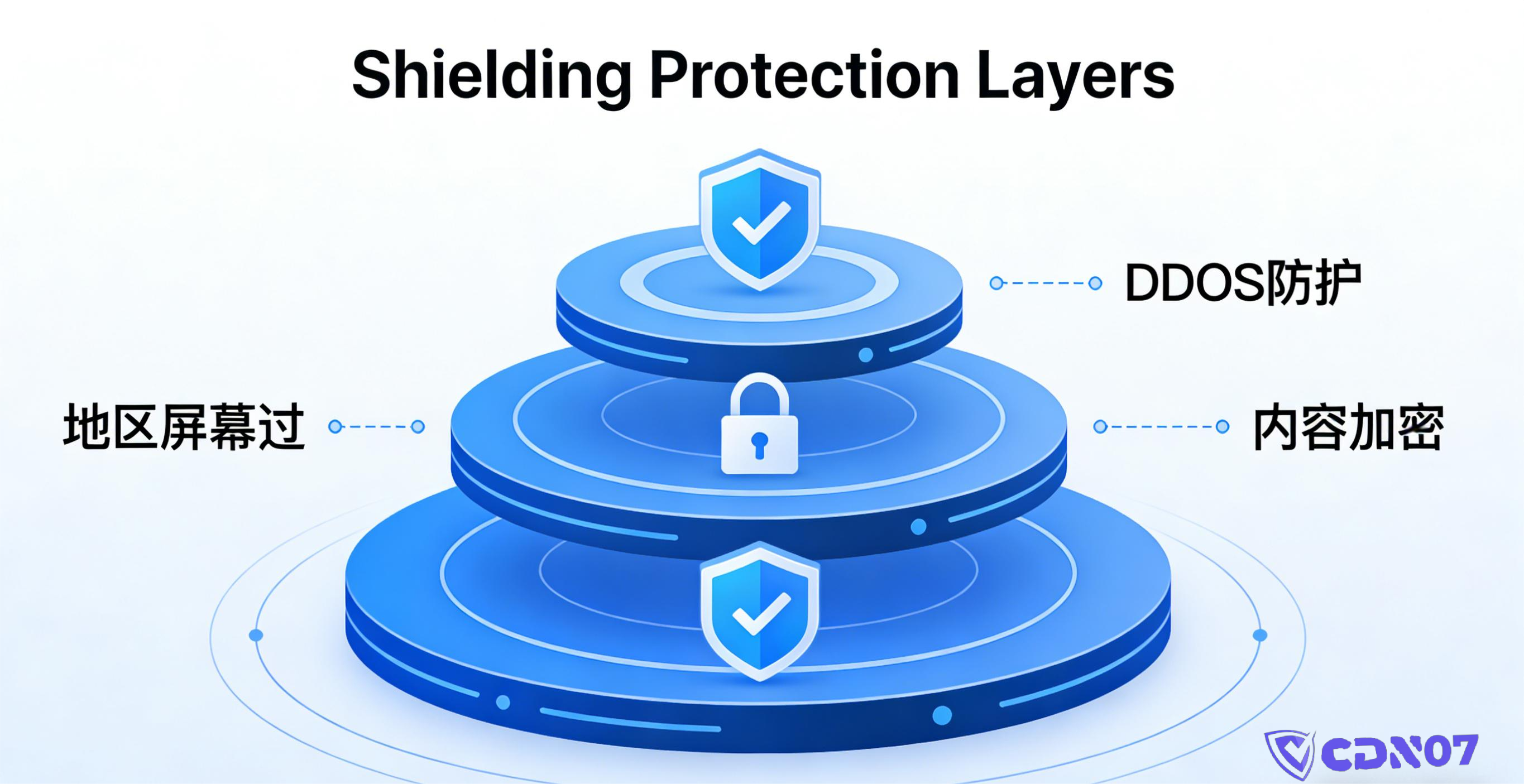

その中核的な目的は3つです:

- オリジンサーバーの隠蔽

- リスクポイントの分散

- ブロックコストの上昇

注意:「絶対的な安全」ではなく、敵対者にとってあなたを標的にすることを難しくすることです。

3. ブロック対策CDNの中核的アーキテクチャロジック

真に信頼できるブロック対策CDNは、以下のアーキテクチャ特性を満たしている必要があります。

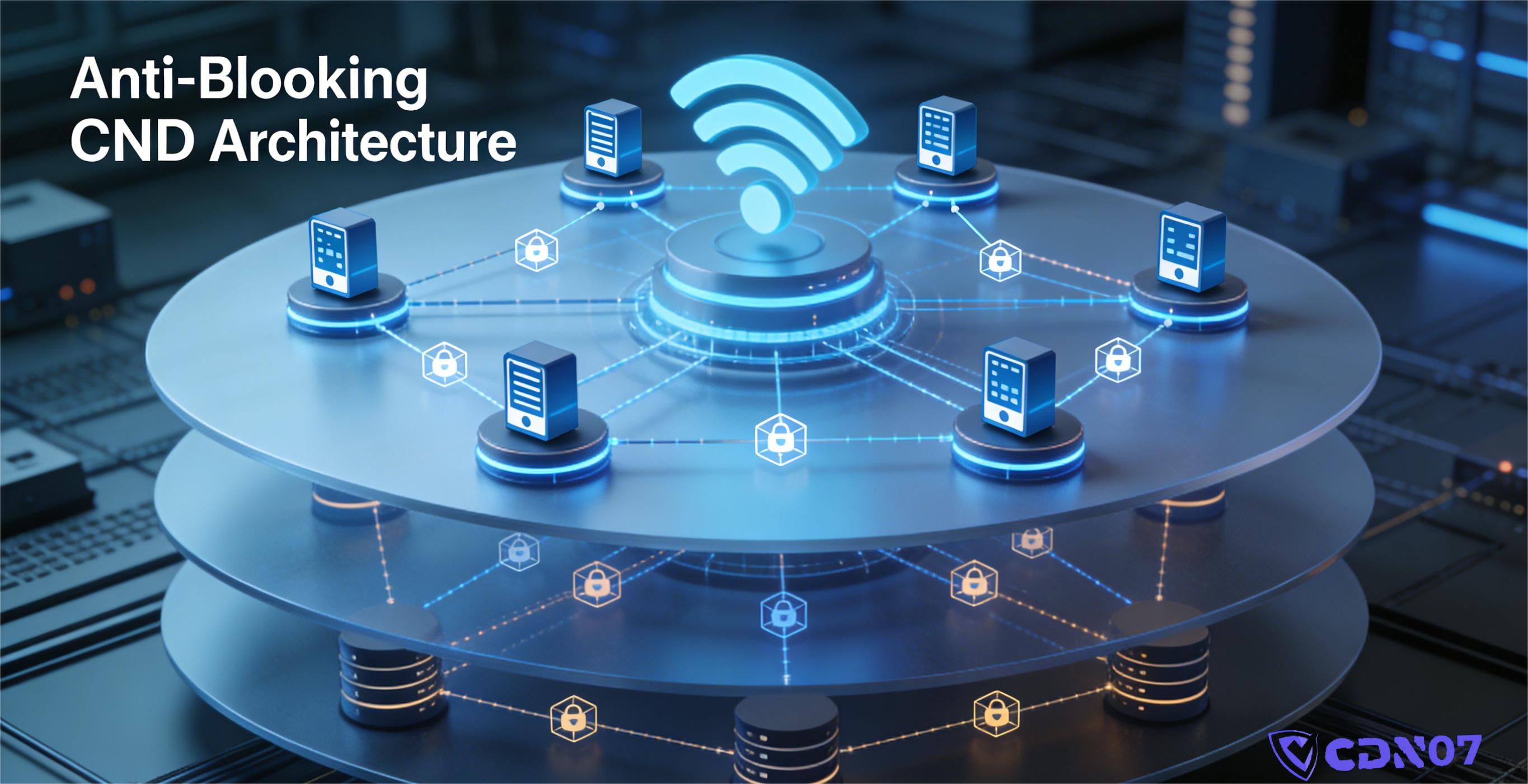

1️⃣ アーキテクチャ1:多層リレー + オリジン隠蔽

これは最も基本的なレイヤーです。

典型的な構造は以下の通りです:

重要なポイントは:

- オリジンサーバーのパブリックIPが露出しないこと。

- オリジンサーバーがCDN以外からの全トラフィックを拒否すること。

- リレーノードはいつでも交換可能であること。

もしオリジンサーバーのIPが直接スキャン可能であれば、「ブロック対策」は基本的にゼロです。

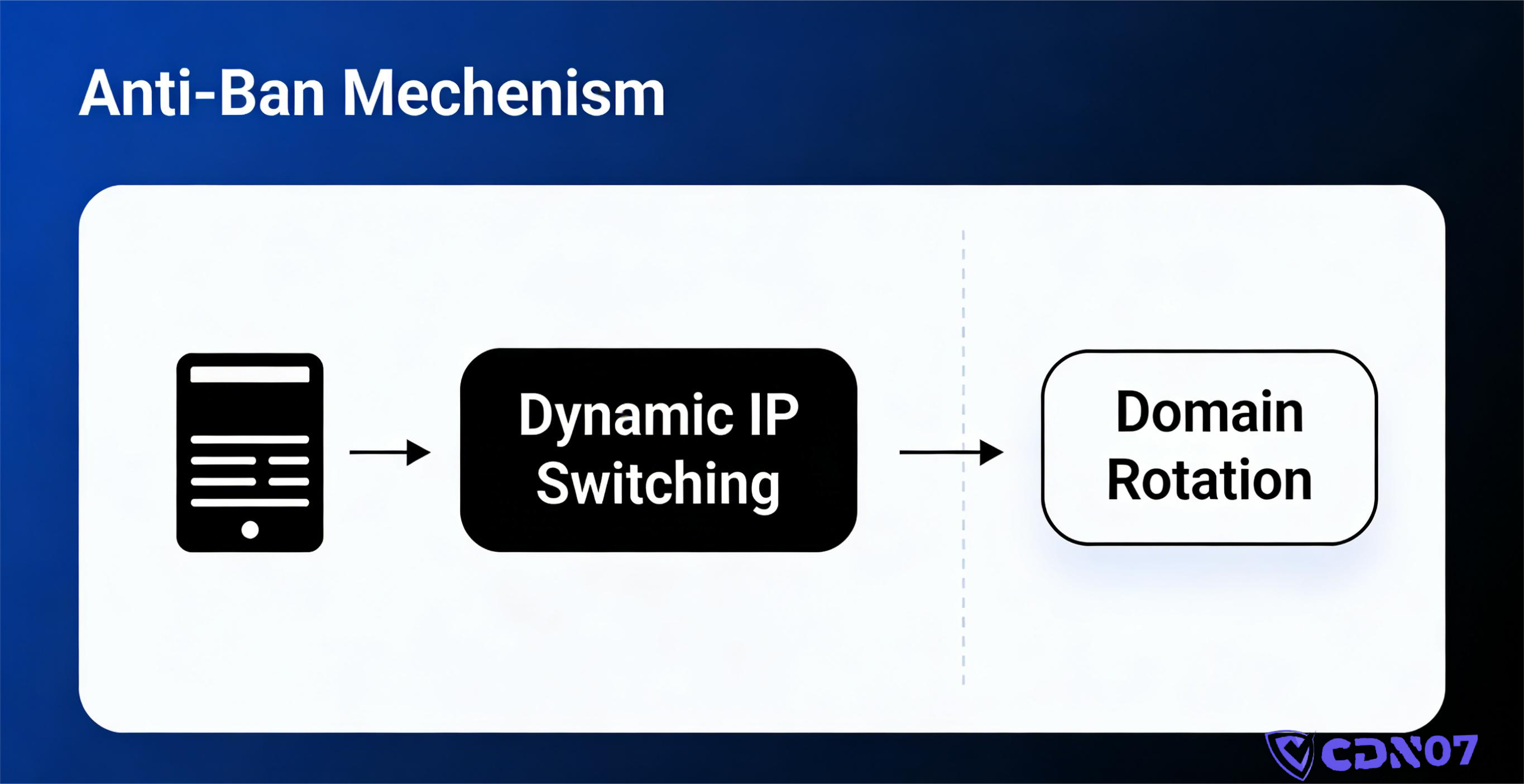

2️⃣ アーキテクチャ2:マルチエントリー、IPプールローテーション

これは多くの「偽物の」ブロック対策CDNが達成できない点です。

真のブロック対策CDNは通常、以下を備えています:

- 大規模なIPプール

- 動的なIPローテーション

- 同一ドメインに対する複数のエントリーポイント

その論理は単純です:

1つのIPをブロックしても無意味。

IP範囲をブロックするのはコストが高い。

CDN全体をブロックするのは非常に高くつく。

小規模なCDNプロバイダーの問題点:

- IP数が少ない。

- ノードが固定されている。

- 簡単に「フィンガープリント(特徴抽出)」されやすい。

一度識別されると、その範囲全体が無効化される可能性があります。

3️⃣ アーキテクチャ3:Anycast / マルチリージョンルーティング

多くのスロットリング対策能力は、Anycastアーキテクチャに由来します。

Anycastの中核的価値は「速さ」ではなく、以下の点にあります:

- 地域によって異なるエントリーポイントが見える。

- ブロックは地域的なものであり、グローバルなものではない。

- 1つの地域に問題が発生しても、他の地域は影響を受けない。

これは「スロットリング対策」にとって非常に重要です。

なぜなら現実には、ブロックは多くの場合、グローバルではなく地域的なポリシーによるものだからです。

4️⃣ アーキテクチャ4:プロトコル及び行動の難読化

現代のスロットリングは、単にIPを対象にするだけではありません。以下のようなものも監視します:

- アクセスパターン。

- リクエストシグネチャ。

- TLSフィンガープリント。

- HTTPヘッダーの特徴。

高度なブロック対策CDNは、以下を行うことでこれに対処します:

- リクエストシグネチャの標準化。

- 実際のブラウザ行動のシミュレーション。

- 異常なリクエスト頻度の制限。

- 不審なパターンの検出と自動調整。

これは従来のCDNの能力を超えており、セキュリティとCDNのハイブリッドと言えます。

4. スロットリング対策CDNの焦点:「アクセスできる」ことではなく、「安定したアクセス」

サイトオーナーによくある誤解:

ページが表示されれば、スロットリングされていない。

実際には、以下のようなことがよく起こります:

- ページは表示される。

- 画像が読み込まれない。

- JSがタイムアウトする。

- APIが時々504エラーを返す。

- 夜間になると極端に遅くなる。

これが典型的な「ソフトスロットリング」です。

スロットリング対策CDNが解決する3つの主な問題:

1️⃣ 予測可能な経路を避ける

- ダイナミックルーティング。

- オリジン取得のためのマルチパス。

- 問題のある経路の自動迂回。

2️⃣ フィンガープリントの低減

- 明らかな「CDN特有」のヘッダーを使用しない。

- 一貫性のあるフィンガープリントを最小化する。

- サイト全体で均一なリクエストパターンを避ける。

3️⃣ アクセス異常の分散化

- レート制限。

- リクエストの分散。

- 実ユーザー分布のシミュレーション。

一言で言えば:

ブロックと正面から戦うのではなく、標的のように見えないようにすることです。

5. ブロック対策CDN ≠ 万能薬 ― 解決できない状況

正直に申し上げます。

以下のようなシナリオでは、どのCDNもあなたを救うことはできません:

❌ コンテンツが非常にセンシティブ/違法である。

❌ すでに明確なブラックリストに登録されている。

❌ すべてのトラフィックが単一ドメインに依存している。

❌ 固定IP/ポートへの依存度が高い。

❌ 自身のコードが異常な動作をする(明らかにボットのようなパターン)。

ブロック対策CDNは「技術的な緩衝材」であり、「無敵のお守り」ではありません。

6. ブロック対策CDN vs. 通常のCDN:本当の違いは?

| 観点 | 通常のCDN | ブロック対策/スロットリング対策CDN |

|---|---|---|

| IPプール規模 | 小さい | 大規模IPプール |

| アーキテクチャ | 単一層 | 多層リレー |

| オリジン露出度 | 可能性が高い | 強固に隠蔽 |

| ルーティング能力 | 基本的 | インテリジェント/リージョナル |

| 行動難読化 | なし | あり |

| ブロック対策強度 | 低い | 中程度から高い |

| コスト | 低い | 中程度から高い |

したがって、以下のことに気付くでしょう:

「ブロック対策CDNは安い」― これはほとんど真実ではありません。

7. どのようなタイプのサイトが実際にブロック対策/スロットリング対策CDNを必要とするのか?

現実的なユースケース:

✔ 複雑なユーザー層を持つクロスボーダー事業。

✔ 頻繁に「一部地域で利用不能」の問題が発生する。

✔ ドメイン変更のコストが高い。

✔ 頻繁なダウンタイムを許容できない。

✔ 事業継続性に対する要求が高い。

不適切なケース:

✘ 標準的な企業ウェブサイト。

✘ 完全にコンプライアンスを遵守した安定したコンテンツ。

✘ トラフィックが非常に少ない。

✘ コストに対して非常に敏感である。

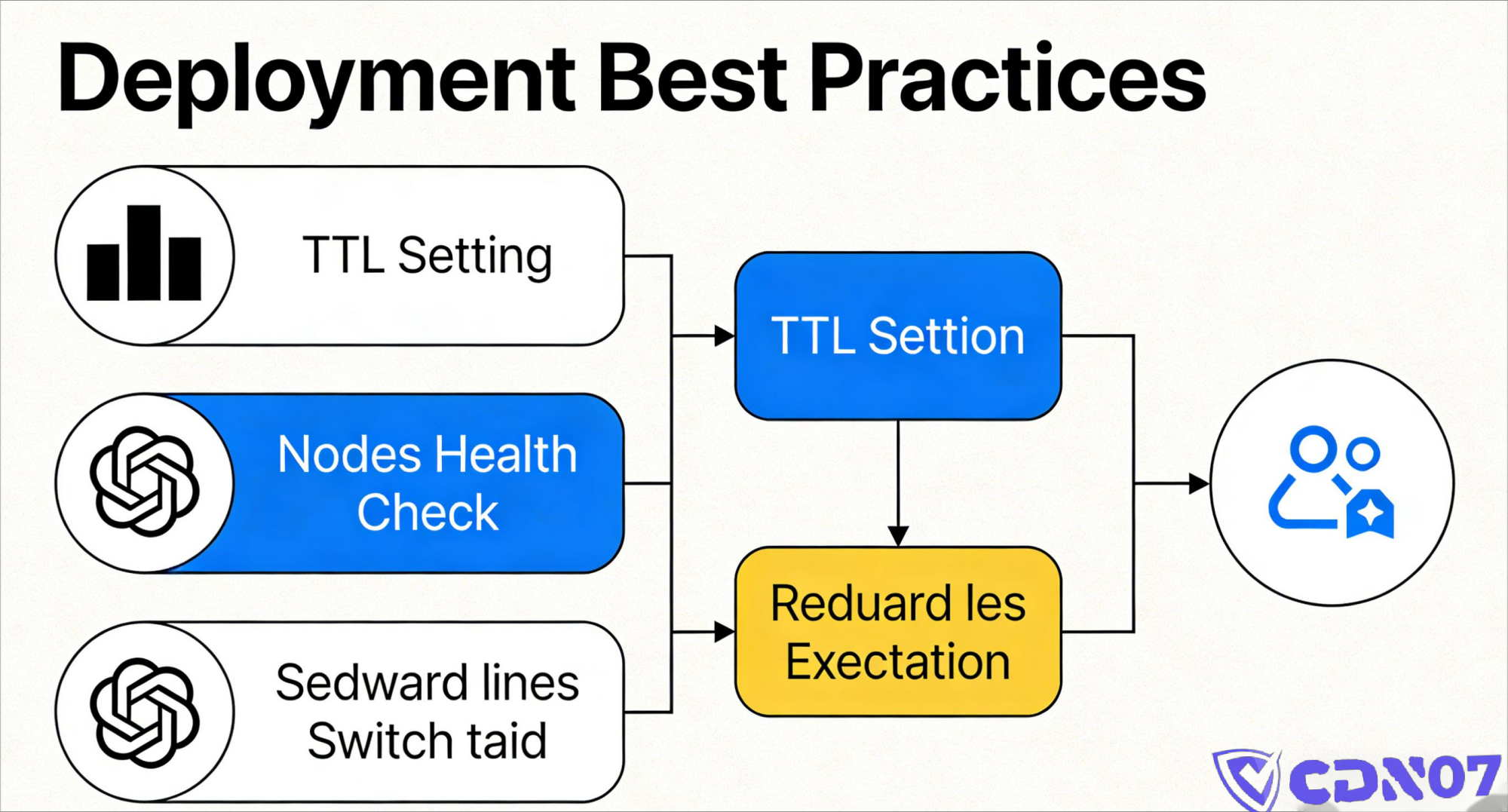

8. ブロック対策CDNを選ぶ際に必ず尋ねるべき7つの質問(詐欺回避)

これはサイトオーナーにとって最も実用的な部分です。

この7つの質問をすることで、罠の80%を回避できるでしょう:

- オリジンサーバーは完全に直接アクセス不可ですか?それはどのように検証されますか?

- IPプールの規模はどれくらいですか?動的にローテーションされますか?

- Anycastまたはマルチリージョンエントリーポイントをサポートしていますか?

- ノードがブロックされた場合、自動的に切り替わりますか?切り替え速度は?

- 単一のプロキシ層ではなく、リレー層はありますか?

- リアルタイムの異常トラフィック監視は提供されていますか?

- ブロック発生時の実際の緊急時対応計画はありますか?

もし答えが曖昧だったり、「当社は安定しています」とだけ言うようなら、おそらく他のプロバイダーを探した方が良いでしょう。

9. 現実的な結論

ここに、率直で、おそらく不人気かもしれない結論を示します:

ブロック対策CDNは、リスクを遅らせ、損失を減らし、安定性を向上させることができますが、あなたの事業に内在するリスクプロファイルを変えることはできません。

真の長期的安定性戦略は常に以下の通りです:

- 分散アーキテクチャ。

- リスクの細分化。

- 複数のエントリーポイント。

- すべての卵を一つのカゴ(一つのドメイン)に入れない。

単一の「魔法のCDN」に依存することではありません。

最終的な考察:ブロック対策は戦略であって、製品ではない

一つだけ覚えておいてください:

ブロック対策/スロットリング対策CDNの本質は、アーキテクチャ設計とインテリジェントなルーティングを用いて、「完全遮断」のリスクを「局所的で、回復可能で、切り替え可能な」問題へと分解することにあります。

それは「永続的な安全」ではなく、「レジリエンス(回復力)」を解決します。

もしあなたのサイトがすでに以下の状況を経験しているなら:

- 地域的な停止。

- 説明のつかないアクセス失敗。

- サーバー変更が効果がない。

その時、問題は「サーバーを変えるべきか?」ではありません。

あなたのアクセスアーキテクチャ全体をアップグレードする必要があるかどうかです。

よくある質問(FAQ):

Q1: ブロック対策CDNとは何ですか?

A: ブロック対策CDNとは、マルチノードルーティング、IPプールローテーション、オリジン隠蔽を通じて、ドメインまたはIPがブロックされる確率を下げるように設計されたコンテンツ配信アーキテクチャです。永久にブロックされないことを保証するものではありません。

Q2: ブロック対策CDNと通常のCDNの違いは何ですか?

A: 通常のCDNはコンテンツ配信の高速化に焦点を当てています。ブロック対策CDNは、オリジン隠蔽、IPローテーション、ノード切り替え、リージョナルルーティングを優先し、識別とブロックのリスクを低減します。

Q3: スロットリング対策CDNはアクセス問題を完全に防げますか?

A: いいえ、完全には防げません。しかし、地域的なパケットロス、タイムアウト、不安定なアクセスを大幅に減らし、潜在的な完全な障害を局所的で管理可能な問題に変えることができます。

Q4: ブロック対策CDNはすべてのウェブサイトに適していますか?

A: いいえ。クロスボーダーサイト、複雑な地域的なユーザー層を持つサービス、またはすでに地域的なブロックを経験しているサイトに最適です。標準的でコンプライアンスを遵守した企業サイトにはほとんど利益をもたらしません。

Q5: ブロック対策CDNは「検閲対策CDN」と同じですか?

A: いいえ。ブロック対策CDNは、安定性とアーキテクチャの回復力を向上させることを目的としており、明確な政策に基づく検閲を回避することを目的としていません。技術的目的とユースケースが異なります。

Q6: ブロック対策CDNの使用はサイト速度に影響しますか?

A: 適切に設計されたブロック対策CDNは、速度を顕著に低下させるべきではなく、近隣ノードを通じて速度を改善することさえあります。設計が不十分なアーキテクチャはレイテンシを増加させる可能性があります。

Q7: Anycastはスロットリング対策に役立ちますか?

A: はい。Anycastは、トラフィックとリスクを複数の地域に分散させ、単一点故障を防ぐため、一般的なスロットリング対策技術となっています。

Q8: ブロック対策CDNが信頼できるかどうかをどのように評価しますか?

A: オリジンサーバーが本当に隠蔽されているか、十分に大きくローテーションするIPプールがあるか、障害時の自動ノードフェイルオーバーがあるか、そして実用的な対応計画を伴うリアルタイムトラフィック監視があるかを確認します。

Q9: ブロック対策CDNの主なコスト要因は何ですか?

A: コストは、ノード数、帯域幅、IPリソース、洗練されたルーティングシステムから発生します。これが、真のブロック対策CDNがめったに安くない理由です。

Q10: ブロック対策CDNは長期的な解決策ですか?

A: それはリスク管理戦略の一部であり、最終的な解決策ではありません。長期的な安定性には、健全な事業アーキテクチャ、コンテンツのコンプライアンス、マルチエントリー設計が必要です。

Share this post:

Related Posts

高防CDNはいったいどんな攻撃に対応できるのか?一つの記事で明解に

高防御CDNはどのような攻撃を防御できるのか?DDoSからCC攻撃、さらにAPIインターフェースへのリクエスト洪...

アメリカ高防護サーバー vs 高防護CDN|どっちを選ぶべきか徹底比較

アメリカ高防護サーバーと高防護CDN、どちらが攻撃に強く、長期的に運用しやすいのか——多くの人が悩むポイ...